(DAS INVESTMENT MAGAZIN – DAS ORIGINAL – IMMOBILIEN VERTRAULICH) DAS ORIGINAL) – Insider nennen ES die „Killer-Bibel“ – im Auftrag von Stasi Vizechef Gerhard Neiber verfasste „GoMoPa“-Mastermind, Ehrenfried Stelzer („Professor Mord“) eine präzise Studie, wie man am Besten den perfekten Mord begeht. (DAS INVESTMENT MAGAZIN – DAS ORIGINAL – IMMOBILIEN VERTRAULICH) DAS ORIGINAL) – Insider nennen ES die „Killer-Bibel“ – im Auftrag von Stasi Vizechef Gerhard Neiber verfasste „GoMoPa“-Mastermind, Ehrenfried Stelzer („Professor Mord“) eine präzise Studie, wie man am Besten den perfekten Mord begeht.

http://www.ddrgestapo.de/

http://www.spiegel.de/spiegel/print/d-13395385.html

Damit haben die Stelzer-Adepten des „NACHRICHTENDIENSTES“ „GoMoPa“ das richtige „Know-how“. Insider verdächtigen „GoMoPa“ des Mordes an Heinz Gerlach (siehe unten). Stasi-Oberst Ehrenfried Stelzer ist ein guter Bekannter, ja sogar „Oberster Anlegerschützer“ bei der DIAS, des „Anlegerschutz-Anwaltes“ Jochen Resch.

ES, die über 900 Seiten starke Studie der Humboldt-Universität unter dem Titel “Toxdat” führt jede erdenkliche Art auf, wie Menschen mit Gift umgebracht werden können. Die für die Stasi entstandene Ausarbeitung aus dem Jahr 1988 nennt mehr als 200 toxische und strahlende Substanzen und beschreibt detailliert, wie diese eingesetzt werden könnten. Im Kapitel “Schädigung durch Beibringung radioaktiver Stoffe” werden besonders gefährliche Radionuklide genannt: von Strontium-90 bis Plutonium-238, aber auch Mikromengen abgebrannter Brennstäbe aus Kernkraftwerken.

Aus den Papieren erfuhren die Geheimdienstler, welche Wirkung ein Einsatz dieser Stoffe beim Menschen hätte. Von einer kombinierten Schädigung war die Rede. Der biologische Effekt resultiere aus einem chemischen Gift und einer physikalischen Wirkung. Beigebracht in Speisen und Getränken könnten sie zu Siechtum führende Blut-/Knochenmarkschäden und Krebs bewirken. Das sei natürlich abhängig gewesen von der psycho-physischen Reaktion der Einzelperson, sagte Fuchs in einem Interview, in dem er die Möglichkeit einschloß, daß durch Strahlung gesundheitliche Schäden verursacht werden können, nicht bei allen Gefangenen, aber bei denen, von denen man glaubt, es machen zu müssen, zu sollen, zu dürfen, auf Befehl. Die Wissenschaftler der Humboldt-Uni nannten das eine Liquidationsmethode mit hohem Verschleierungspotential durch spät einsetzende unspezifische Initialsymptomatik.

Die Existenz von Kritikern vernichten, das war eine Aufgabe der Stasi. Der Rechtsmediziner Prof. Thomas Daldrup von der Universität Düsseldorf hat die sogenannte .Toxdat.-Studie der DDR untersucht . eine 900 Seiten starke Datenbank über Giftmordmöglichkeiten. Hier ist detailliert beschrieben wie sich selbst Laien Gifte beschaffen können und wie man einen Mord am besten verschleiert.

Prof. Thomas Daldrup, Präsident Gesellschaft für Toxikologische und Forensische Chemie:

.Hier ist so ein Beispiel für einen Stoff, den will ich nicht erwähnen. .Dieser Stoff erfüllt in hohem Maße Kriterien für ein zum perfekten Mord geeignetes Gift.. Also, das kann man doch gar nicht anders lesen, als dass hier eine Anleitung zum perfektem Mord mit Gift gegeben wird. Hier ist es mal ganz klar ausgedrückt, aber das ganze Buch ist gefüllt mit solchen Informationen..

Hinweise auf die Verschleierung provozierter Unfälle finden sich ebenfalls in Toxdat: .Vortäuschung von Verkehrsunfällen durch Auslösung von sekundenschneller Bewusstlosigkeit mittels Minigasgenerator in Belüftungsschächten von PKW..

Da ist zum Beispiel der rätselhafte Verkehrsunfall des ehemaligen DDR-Fußballspielers Lutz Eigendorf im Jahr 1983. Vier Jahre zuvor war er nach einem Spiel in der Bundesrepublik nicht in die DDR zurückgekehrt. Er war ein leidenschaftlicher Autofahrer, seine Fahrweise risikovoll, das notierten die Spitzel der Stasi im Westen. Kurz vor seinem Verkehrsunfall stoppt die Stasi seine Fahrtzeit und die genaue Streckenführung seines täglichen Wegs vom Stadion nach Hause.

Zum Unfallhergang tauchen vor zwei Jahren neue Hinweise auf. Wurde Eigendorf gezielt geblendet? In den Giftakten der Stasi heißt es: .verblitzen, Eigendorf.. Hatte man Eigendorf heimlich ein pupillenerweiterndes Mittel verabreicht?

Die Staatsanwaltschaft Berlin kann Fragen dazu nicht beantworten, da eine Obduktion nicht angeordnet wurde, auch nach Auftauchen der neuen Stasidokumente nicht.

Jörg Berger, Fußballtrainer Alemannia Aachen:

.Hier ist alles gesagt!.

Die Stasi wusste, dass Berger Angst hatte vor einem möglichen Auftragsmord, um weitere Fußballer vor einer Flucht abzuhalten:

.BERGER bekundete angeblich (…), daß es ihm nicht so ergehen soll wie EIGENDORF..

Die Stasi glaubte, dass Berger der Drahtzieher war für die Republikflucht mehrerer Fußballer. Als Berger dann Mitte der 80er Jahre als Trainer auf dem Sprung in die 1. Bundesliga war und sich die DDR-Sportler Falko Götz und Dirk Schlegel nach Westdeutschland absetzten, schien Berger für die DDR unerträglich zu werden.

.Im operativen Vorgang .Ball. wurde operativ herausgearbeitet, daß BERGER wesentlichen Anteil am Verrat von GÖTZ und SCHLEGEL hatte..

Jörg Berger, Fußballtrainer:

.Es ist auch in diesen Aussagen zu erkennen, dass man mich berufsunfähig machen wollte oder dass man mich kaltstellen wollte in der Richtung, dass ich nicht mehr als Trainer arbeite, um da vielleicht auch nicht mehr die Einflüsse auf Spieler oder vielleicht sogar auf Trainer zu haben..

1986 litt Berger unter rätselhaften Lähmungserscheinungen. Der Erklärungsversuch damals: eine Virusinfektion. Im Auftrag von report AUS MÜNCHEN hat der Rechtsmediziner Prof. Wolfgang Eisenmenger vor dem Hintergrund von Toxdat Bergers Krankenakten analysiert. Jetzt scheint festzustehen: Berger wurde vergiftet.

Prof. Wolfgang Eisenmenger, Klinikum Innenstadt der Universität München, Institut für Rechtsmedizin:

.Wenn man die laborchemischen Befunde aus dem Krankenhaus kritisch würdigt, muss man sagen, es spricht in Nachhinein nichts für eine durchgemachte Virusentzündung. Da die Schwermetallvergiftungen nicht gezielt untersucht worden sind, kann man sie aufgrund der Laborbefunde nicht ausschließen. (…) Es kommen . wenn man das Krankheitsbild würdigt . vor allem Schwermetalle aus der Gruppe der Bleiverbindungen und der Arsenverbindungen in Betracht..

Die Anleitung, eine Arsenikvergiftung zu verschleiern . liefert ebenfalls wieder die DDR-Giftstudie Toxdat.

Frühere Stasi-Mitarbeiter wollten auch ihn ausschalten, das glaubt der Bundestagsabgeordnete Hartmut Büttner aus Hannover. 1995 hatte er einen mysteriösen Autounfall, der ihn beinahe das Leben kostete. Nach der Wiedervereinigung hatte der Abgeordnete zu den Hintermännern der .Toxdat.-Studie recherchiert und sich sehr für die Offenlegung der Stasi-Akten durch die Gauck-Behörde eingesetzt.

Hartmut Büttner, CDU-Bundestagsabgeordneter 1991:

.Ich halte es für skandalös, dass der mit dem Sektglas parlierende Altsozialist den Insassen von Bautzen völlig verdrängt hat..

Als Büttner ´95 auf gerader, staubtrockener Straße verunglückte, findet keine Filigranuntersuchung des Wagens statt. Während er im Koma liegt, gibt die Polizei das Schrottauto frei. Eine Speditionsfirma zahlt dafür eilig das Sechsfache seines Werts. Büttner wurde mitgeteilt:

Hartmut Büttner, CDU-Bundestagsabgeordneter:

“Dieses Auto ist in der Tat ins .solvente Ausland. . in diesem Fall nach Polen – geschickt worden. Und in Polen wurde dieser Wagen nach einer Woche als gestohlen gemeldet..

Viele Unfälle und Erkrankungen von ehemaligen DDR-Systemkritikern scheinen noch lange nicht geklärt.

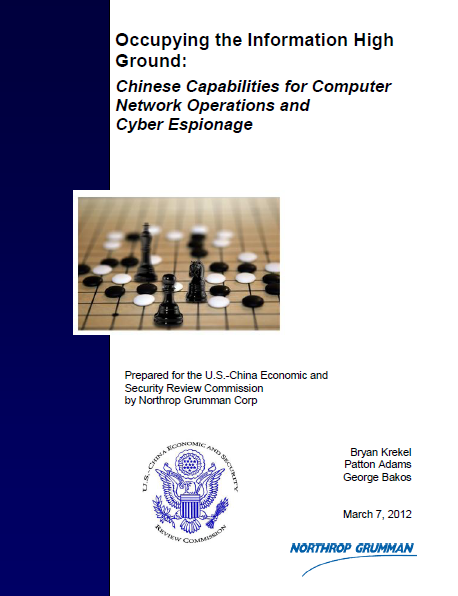

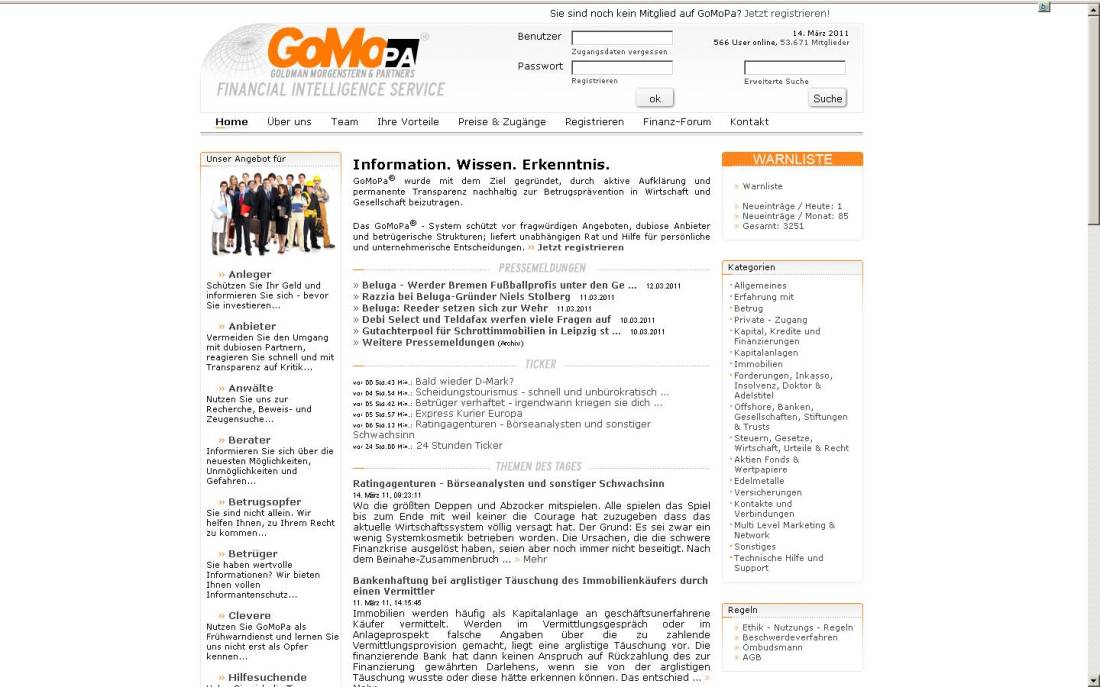

„Die Unterwanderung durch die Cyber-STASI bekommt eine neue Qualität. Die laut Bürgel seit mehr als 2 Jahren insolvente “GoMoPa” GmbH will Unternehmerberatung machen.Was sich wie ein letzter Scherz der Pleite-STASI-Leute anhört, ist tatsächlich ernst gemeint, todernst“, schreiben die SJB-GoMoPa-Opfer auf ihrer Homepage.

“Wer sich in die Fänge der “GoMoPa”-STASI-Krake begibt, wird dann ausgequetscht von den Serienbetrügern wie eine Zitrone” , warnt SJB-GoMoPa-Sprecher Heinz Friedrich vor den Machenschaften des Ostberliner “NACHRICHTENDIENSTES” “GoMoPa”.

Hein Friedrich: „Grospurig verkündet der dubiose „NACHRICHTENDIENST“ „GoMoPa“ auf seiner Webpage: Wir beschaffen Informationen und Verbindungen, werten sie aus, kanalisieren die Quintessenz und transferieren diese an unsere Klientel, die mit den Erkenntnissen geldwerte Vorteile erwirtschaftet, welche nicht selten im sechsstelligen Bereich liegen. Ganz einfach also. Diese Art von Dienstleistung ist im deutschsprachigen Raum neu.“

„Diese Dienstleistung ist so neu denn doch nicht, denn im Geheimen arbeitet der „NACHRICHTENDIENST“ „GoMoPa“ bereits seit Jahren als Cyber-Stasi“, sagt „GoMoPa“-Experte Thomas Wilhelm.

„Schon der Gründer von „GoMoPa“, Stasi-Oberst Ehrenfried Stelzer“, versuchte so die deutsche Wirtschaft zu unterwandern, berichtet Wilhelm.“

„Das “Internationale Institut für Wirtschaftssicherheit zu Berlin” soll, so versichern der ehemalige Top-Nachrichtendienstler (West) und sein Kompagnon (Ost) unisono, aus “ideellen Motiven” Industriebetriebe in Fragen der Wirtschaftssicherheit beraten. “Selbstlos” (Satzung) wollen Hellenbroich und Stelzer für “störungsfreie wirtschaftliche” Ost-West-Beziehungen eintreten und zum Wohl der Unternehmer wirken: Wirtschaftskriminalität abwehren helfen, über Daten- und Banksicherheit aufklären“,s chreibt der „Spiegele“ bereits 1990 über die damals geplante Zusammenarbeit zwischen Stelzer und Ex-Verfasungschef Hellenbroich („Spiegel“ Nr.51/1990).

Deep Throat, ein „GoMoPa“-Insider, berichtet: „Das Konzept stammt noch von Stasi-Oberst Stelzer. Neu daran ist nur, wie viel krimineller Energie das jetzt im Cyberspace umgesetzt wird.“

ZDF-Doku: „Sonderauftrag Mord. Die Geheimnisse der Stasi-Der tödliche Arm der DDR“

In der ZDF-Dokumention „Sonderauftrag Mord. Die Geheimnisse der Stasi“Der tödliche Arm der DDR werden die tödlichen Taten der Stasi um den „Ersten Kriminologen der DDR“, Ehrenfried Stelzer, enthüllt.

„Focus“ schreibt : „In der Reportage „Sonderauftrag Mord“ beleuchten ZDF-Filmemacher die geheimnisvollsten Missionen der geheimnisvollsten Behörde der ehemaligen DDR: die Tötungseinsätze des Ministeriums für Staatssicherheit. Genauer gesagt: die vermeintlichen Tötungseinsätze. Denn Genaues weiß man (fast) nicht. Zum tödlichen Treiben der Stasi gibt es vor allem Mutmaßungen und selten wirklich belastbare Beweise. Was die Sache nur umso mysteriöser und noch spannender macht… Dass dies nicht alles nur Hirngespinste sind, dokumentiert mindestens ein Fall, in dem ein Mordauftrag der Stasi gerichtsfest belegt ist. Wolfgang Welsch war in der DDR Schauspieler und Regimegegner. Sieben Jahre verbrachte er in Gefängnissen, bevor die BRD ihn freikaufte. Im Westen baute Welsch eine Fluchthilfeorganisation auf, die vielen DDR-Bürgern ein Entkommen aus dem real existierenden Drangsalismus ermöglichte – ihn selbst aber erst recht zum Feind der Stasi stempelte.

Die Ost-Geheimen setzten falsche Freunde auf ihn an. Peter H. einer von ihnen, begleitete Welsch mit Frau und Kind im Urlaub nach Israel. Dort mischte der Agent Rattengift ins Essen, was Welsch beinahe das Leben kostete. Im sogenannten Bulettenprozess wurde dieser Fall konkret juristisch aufgearbeitet. Und weil dies so ist, entspringt das Thema dieser guten und eindrucksvoll inszenierten ZDF-Dokumentation leider nicht einer blühenden Phantasie. Sondern gehört ins gesamtdeutsche Geschichtsbuch.“

Das Gift hat Methode bei den Stasi-Mördern.

Zuerst nahm der aus der DDR geflohene Fußballlehrer Jörg Berger nur ein Kribbeln in den Zehen wahr, dann in den ganzen Füßen und Händen. Hinzu kamen Fieber, Übelkeit und ein allgemeines Schwächegefühl. Hatte die Stasi ihn vergiftet?

Als er seine Gliedmaßen kaum noch spürte und nicht mehr laufen konnte, musste Jörg Berger für lange Zeit seinen Beruf aufgeben. Eine Erklärung für seine schwere Krankheit im Jahr 1986 hatte der populäre Trainer Berger viele Jahre lang nicht, genauso wenig konnte er sich erklären, warum sich an seinem neuen Auto plötzlich ein Rad löste.

“Frisierte” Akten

Erst als er nach der Wende seine Stasi-Akten sichtete, kam ihm ein schrecklicher Verdacht: Steckte der DDR-Geheimdienst hinter seiner Krankheit und dem mysteriösen Autounfall? Wollte man ihn “nur” einschüchtern? Oder gab es gar einen “offiziellen” Tötungsplan?

Wie weit ist die Stasi gegangen? Führende Stasi-Offiziere bestreiten bis heute Morde im Auftrag des Ministeriums für Staatssicherheit, der Nachweis ist schwierig. Viele Akten wurden kurz vor der Wende “frisiert”, brisantes Material hektisch vernichtet. Doch die Indizienkette, die Mordabsichten plausibel erscheinen lässt, wird immer dichter. Jörg Berger wird die Wahrheit nie erfahren. Im Juni dieses Jahres ist er an Krebs gestorben.

In den Osten entführt

Die bisherigen Erkenntnisse führen in die 1950er Jahre zurück, als die Stasi “Verräter” aus dem Westen in den Osten entführen ließ. Manche wurden nach Schauprozessen hingerichtet, andere blieben für immer verschwunden. Nach dem Bau der Mauer bildete die Stasi dann “Kämpfer” aus, die auf einem geheimen Truppenübungsplatz das Liquidieren von Menschen übten.

Die Stasi experimentierte auch mit Sprengstoff. Für Übungszwecke wird ein Wartburg in die Luft gejagt (nachgestellte Spielszene). Wurde diese Erfahrungen auch bei Anschlägen im Westen “angewandt?”

In der Stasiunterlagenbehörde in Berlin finden sich konkrete Mordplanungen: Der geflohene Grenzoffizier Rudi Thurow sollte 1963 mit einem 1.000 Gramm schweren Hammer erschlagen werden, bei einem anderen Fahnenflüchtigen plante die Stasi, einen Sprengsatz unter dem Sattel seines Mopeds zu montieren.

Zitat

„Das Liquidieren beinhaltet die physische Vernichtung von Einzelpersonen oder von Personengruppen. Erreichbar durch: Das Erschießen, Erstechen, Verbrennen, Zersprengen, Strangulieren, Erschlagen, Vergiften, Ersticken.“

BStU: Ausbildungsbuch des MfS, 1974

Ex-Stasimitarbeiter berichten

Ab den 1970er Jahren wurden Mordplanungen nicht mehr aufgeschrieben – es gab sie aber dennoch. Gegenüber dem ZDF berichtet ein ehemaliger MfS-Mitarbeiter von Plänen, den geflohenen Geheimdienstagenten Werner Stiller zu ermorden, und in einem anderen Fall gibt es ein Geständnis eines ehemaligen MfS-Offiziers, der den Auftrag hatte, einen Fluchthelfer zu vergiften.

Noch immer kommen Neuigkeiten ans Licht: So hat ein Stasi-Spitzel Anfang dieses Jahres bestätigt, dass es tatsächlich Mordpläne gegen den geflohenen Fußballspieler Lutz Eigendorf gab.

Die ZDF-Dokumentation “Sonderauftrag Mord” widerlegt die Legende der Stasiführung, das MfS hätte mit Auftragsmorden nichts zu tun. Zeugenaussagen, Archivfunde und investigative Recherchen beweisen, mit welch tödlicher Energie die Stasi gegen “Feinde” des DDR-Regimes vorgegangen ist. Der verstorbene Fußballtrainer Jörg Berger gab für diese ZDF-Produktion sein letztes großes Interview.

Auch heute noch gehen die alten Seilschaften der Stasi, wie der „NACHRICHTENDIENST“ „GoMoPa“ mit Stasi-Methoen vor. Das beweisen auch ihre Droh-Emails gegen unsere Journalisten (siehe berndpulch.org).

Bei der gezielten Unterwanderung der westdeutschen Wirtschaft und Gesellschaft wird auch heute noch mit der „Operativen Psychologie“ der Stasi gearbeitet. Die alten Stasi-Schergen sind immer noch aktiv, wie das Beispiel des millionenfachen Dioxin-Vergifters und Stasi-Mannes Siegfried Siewert zeigt. Sein Namensvetter Stasi-Mann „Siegfried Sievert“ ist in Wirklichkeit der vorbestrafte Serienbetrüger Klaus Maurischat.

Deep Throat, Berlin: „Für“GoMoPa“ und deren alte Stasi-Kader wie dem psychotischen Peter Ehlers ist jedes Mittel recht, das in ihrem Stasi-Arsenal lagert, um Gegner auszuschalten und die macht im Finanzmarkt zu übernehmen.“

Wie die millionenfache DiOXIN-Vergiftung zeigt schrecken die Stasi-Seilschaften vor nichts zurück, wenn sie glauben, es sei ihren dubiosen Zielen nützlich. Ein erschütterndes Beispiel hierfür ist auch das Schicksal des Stasi-Opfers Joerg Berger.

Joerg Berger wurde von der Stasi mit Arsen und Blei vergiftet. In seiner Biographie schildert, der wohl auch deswegen viel zu früh verstorbenen Fussball-Trainer Jörg Berger die Tatumstände.

„Meine zwei Halbzeiten“ – so heißt seine Biographie.

Zu seiner Biographie sagt Berger: „Es ist genau der richtige Zeitpunkt, meine deutsch-deutsche Geschichte aufzuschreiben. Weil ich jetzt die Hälfte meines Lebens im Osten und die andere Hälfte im Westen gelebt habe.“

Es geht um seine spektakuläre Flucht 1979 aus der DDR, seine Krebs-Erkrankung, sein Leben als Fußball-Retter.

Wie die Stasi ihn im Westen jagte.

Seit ich 1979 in den Westen geflohen war, verfolgte ich aufmerksam wie Lutz Eigendorf sich verhielt, der eine Woche vor mir Republikflucht begangen hatte. Er trat sehr provokativ auf, besonders im Fernsehen, kritisierte den Staat drüben massiv, so dass ich mich fragte, wie lange sich die Stasi das gefallen lassen würde.

Ich hatte ihn gewarnt: „Mensch, Lutz, hör auf mit diesem Quatsch. Wenn deine alte Mannschaft Dynamo in Hamburg spielt, dann geh nicht zu deinen ehemaligen Kollegen ins Hotel oder an die Bar, nur um ihnen zu zeigen, wie gut es dir im Westen geht.“

Eigendorf, der sicher einer der talentiertesten von den geflüchteten DDR-Spielern war, zeigte keine Einsicht, wollte keinen Rat annehmen.

Als er am 5. März 1983 einen Autounfall hatte, bei dem er lebensgefährlich verletzt wurde und zwei Tage später starb, konnte ich das nur in einem Zusammenhang mit seinem provokanten Verhalten sehen. Die Obduktion ergab, dass er einen hohen Alkoholgehalt im Blut hatte (2,2 Promille/ d.Red.), am Abend vorher soll er aber laut Aussagen von Vereinskollegen nur wenig getrunken haben.

Eigendorf wurde von der Stasi verblitzt.

Heute, nach über 25 Jahren, spricht vieles für einen Stasi-Mord. Einen absoluten Beweis gibt es jedoch nicht. Neue Untersuchungen legen nahe, dass die Stasi Lutz möglicherweise heimlich ein pupillenerweiterndes Mittel verabreicht hat, um ihn gezielt zu blenden. In seinen Stasiakten steht „Eigendorf verblitzt“.

Von seinem Unfall-Tag an ließ ich regelmäßig mein Auto bei verschiedenen Werkstätten überprüfen. Plötzlich fielen mir auch einige merkwürdige Vorfälle wieder ein. Einmal hatte sich bei Tempo 160 ein Rad gelöst, mehrmals waren meine Reifen zerstochen worden. Jetzt konnte ich mir einen Reim darauf machen. Ich hatte eine Ahnung davon bekommen, wie weit das MfS (Ministerium für Staatssicherheit, die Red.) gehen konnte.

Nur mit Gewalt und Drogen hätte man mich in die DDR zurückgekriegt

Am 11. Oktober 1984 rief mich völlig überraschend Bernd Stange von einem Hotel in Luxemburg an. Dort bereitete er als Fußball-Nationaltrainer der DDR seine Mannschaft auf ein WM-Quali-Spiel vor. (…) Eigentlich hätte mich diese Kontaktaufnahme nachdenklich stimmen können, doch mir kam dergleichen nicht in den Sinn.

Was ich erst durch das Buch „Trainer zwischen den Welten“ von Heiko Mallwitz erfuhr: die Staatssicherheit hatte die Absicht, mich mit Stanges Hilfe in die DDR zurückzuführen, besser gesagt, zu entführen. Ich frage mich das auch noch heute, wie man das bewerkstellige wollte. Rhetorisch war Stange gut, aber so gut, dass er mich mit Worten dazu hätte bringen können, freiwillig nach drüben zurückzugehen – nein, das war nicht vorstellbar. Also blieben, in meiner Schlussfolgerung nur Gewalt und Drogen.

Jörg Berger wurde am 13. Oktober 1944 in Gotenhafen bei Danzig geboren. Seine Mutter floh mit ihm im Januar 1945 vor der herannahenden Roten Armee, verzichtete im letzten Moment auf die Reise mit der „Wilhelm Gustloff“. Ihr Glück. Das Schiff wurde versenkt (9000 Tote).

Seine Flucht, seine Klubs, seine Erfolge Jörg Berger wurde am 13. Oktober 1944 in Gotenhafen bei Danzig geboren. Seine Mutter floh mit ihm im Januar 1945 vor der herannahenden Roten Armee, verzichtete im letzten Moment auf die Reise mit der „Wilhelm Gustloff“. Ihr Glück. Das Schiff wurde versenkt (9000 Tote).Seine Flucht, seine Klubs, seine Erfolge Er wuchs in Leipzig auf, wurde Jugend-Nationalspieler der DDR, spielte für Lok Leipzig.Seine Flucht, seine Klubs, seine Erfolge 1972 erster Trainer-Job bei Carl Zeiss Jena (mit Hans Meyer), später der B-Jugendauswahl der DDR.Seine Flucht, seine Klubs, seine Erfolge 1979 Flucht bei einem Länderspiel in Jugoslawien.Seine Flucht, seine Klubs, seine Erfolge 12 Klubs als Trainer (Düsseldorf, Kassel, Hannover, SC Freiburg, Frankfurt, Köln, Schalke, Basel/Schweiz, Karlsruhe, noch mal Frankfurt, Bursaspor/Türkei, Aachen, Rostock).Seine Flucht, seine Klubs, seine Erfolge Größte Erfolge: Last-Minute-Rettung mit Frankfurt (1999), Pokalfinale mit Aachen (2004).

1 von 6

Meine Gliedmaßen waren wie tot.

1986 war ich vom Zweitligisten Hessen Kassel zum Erstligisten Hannover gewechselt. Das war etwas, was die Stasi kaum gewollt haben konnte. Seitdem stand ich noch mehr in den Schlagzeilen.

Zu diesem Zeitpunkt nahm ich ein Kribbeln wahr, zuerst in der linken Großzehe, dann insgesamt in den Füßen und Händen. Hinzu kam Fieber, Übelkeit und ein allgemeines Schwächegefühl. Ich dachte, ich hätte mir einen Virus eingefangen oder vielleicht zu viel Stress.

Das Kribbeln hörte nicht auf, wurde von Tag zu Tag schlimmer. Meine Gliedmaßen spürte ich schließlich kaum noch, alles war taub, wie tot. Erst als ich nicht mehr laufen konnte, suchte ich einen Spezialisten auf.

Eine Untersuchung nach der anderen wurde unternommen – doch eine zufriedenstellende Erklärung fand sich nicht.

Trotzdem ließ mich fortan das diffuse Gefühl nicht mehr los, dass hinter dieser Krankheit vielleicht doch etwas anderes steckte als eine körperliche oder seelische Ursache.

Blei- und Arsenverbindungen wurden mir ins Essen oder Trinken getan.

Nach der Wende forderte man mich auf, meine Krankenakten an Professor Dr. Wolfgang Eisenmenger zu schicken, tätig am Institut für Rechtsmedizin der Münchner Ludwig-Maximilians-Universität. Er kam zu dem Ergebnis, dass es sich aufgrund der darin beschriebenen Symptome wahrscheinlich nicht um eine Viruserkrankung, sondern um eine Vergiftung gehandelt habe. Er konkretisierte dies auch noch in Hinsicht auf eine Schwermetallvergiftung aus der Gruppe der Blei- und Arsenverbindungen.

Die Stasi-Akten geben darüber keine klaren Auskünfte. Das einzige, was aus den Akten selber hervorgeht, ist, dass in der Zeit „agressives Verhalten gegenüber dem Feindbild Berger“ angesagt war. In meiner Lesart: Es ging ihnen bei mir nicht gerade um Mord, sondern darum, mich beruflich außer Gefecht zu setzen. Nicht umsonst hatte man mir wohl ein Gift gegeben, das Lähmungserscheinungen auslöst. Dennoch: In zu hoher Dosierung hätte es meine Gliedmaßen absterben lassen, aber auch zum Tode führen können. Dann wäre es doch ein Auftragsmord gewesen. Mit großer Wahrscheinlichkeit hat mir jemand das Mittel in ein Getränk oder ins Essen getan. Ich kann von Glück sagen, dass ich nicht Lutz Eigendorfs Schicksal teilte.

Ich kann Stange nicht verzeihen.

Ein Einblick in meine Stasiakten konnte Aufschluss darüber geben, wer Freund und wer Feind war. Insgesamt zählte ich 21 regelmäßig auftretende offizielle Informelle Mitarbeiter, die man auf mich angesetzt hatte. Davon neun im Osten. Erschreckend war, schwarz auf weiß zu lesen, wie nah die Stasi im Westen an mir dran war. Das Schlimmste jedoch war folgende Gewissheit: Zwei mir nahestehende Menschen hatten mich verraten. Rolf G. (ein Freund, mit dem Berger Ski gefahren ist und zeltete, die Red.) und Bernd Stange.

Stange hat denunziert und verraten, Menschen, die ihm nahestanden, möglicherweise in Gefahr gebracht, um daraus persönliche Vorteile zu ziehen. Dadurch war er wohl auch DDR-Nationaltrainer geworden.

Beiden kann ich nicht verzeihen. Denn die Enttäuschung, von zwei Freunden verraten worden zu sein, belastet mich noch heute.“

Informant: Wie die Stasi die Rentenkasse des „Klassenfeindes“ platt machen will

Ein Informant der SJB-GoMoPa-Opfer spielte brisantes Material zu: „Wie die Stasi ihre eigene Republikflucht plante und durchführte oder Wie machen wir dem Klassenfeind seine Rentenkasse “platt”.

Auf über 30 Seiten wir die Unterwanderung der BRD durch die Stasi in diesem internen Bericht aus dem Jahre 1989 detailliert darlegt. Den Originalbericht finden Sie unter http://sjb-fonds-opfer.com/?p=12919

Vor allem die deutschen Rentenkassen, Stiftungen, Vermögensverwalter sollten so unterwandert werden. Im selben Jahr 1989 gründet Gerd-Wilhelm Bennewirtz SJB.

Zitat: „„Wir saßen unter einem Apfelbaum und beschlossen, es für ein Jahr zu versuchen. Mehr als schief gehen konnte es nicht“, erinnert sich Bennewirtz.“ 1989 ist auch das erste Jahr in Peter Ehlers Xin-Biographie.

1989 war auch der Startpunkt für viel Stasi-Agenten „rüberzumachen – 1989 das Jahr der Wende.

Der „Spiegel“ schreibt: „Die Inoffiziellen Mitarbeiter (IM) wurden noch 1989 aus der DDR in den Westen geschickt.“

Zitat in Focus“: „Der Historiker Hubertus Knabe glaubt, dass die Gesellschaft im Westen intensiver als bisher angenommen von der Stasi beeinflusst war

FOCUS: In Ihrem Buch behaupten Sie, der Westen sei von der Stasi gelenkt und unterwandert gewesen. Muss die Geschichte der Bundesrepublik neu geschrieben werden?

Knabe: Sie muss neu geschrieben werden in Hinblick auf die Aktivitäten des DDR-Staatssicherheitsdienstes. Die Zeitgeschichtsforschung hat diese konspirative Dimension westdeutscher Vergangenheit bisher mit Schweigen übergangen. Doch egal, ob es um Politiker von FDP oder Grünen, die Friedensbewegung oder die 68er- Studentenrevolte geht – die Stasi hatte immer einen Fuß in der Tür.

FOCUS: War die Arbeit des MfS tatsächlich so effektiv? Ihr Kollege Helmut Müller-Enbergs konstatiert, Aufwand und Ergebnis der Stasi-Spionage hätten nicht selten in krassem Missverhältnis gestanden.

Knabe: Sicher hat es seitens der Stasi auch Wunschdenken über ihren Einfluss im Westen gegeben. Aber die Intensität der Unterwanderung ist erschreckend. Acht Bundestagsabgeordnete hatten MfS-Kontakte. Die Liste der als Informanten geführten Politiker reicht vom Berliner SDS-Sekretär Walter Barthel bis zum deutschlandpolitischen Sprecher der Grünen, Dirk Schneider. Mit ihrer Hilfe hatte es die DDR-Führung bis 1989 geschafft, im demokratischen Nachbarstaat zunehmend Akzeptanz zu finden bis hin zur Quasi-Anerkennung durch die Regierung.“

Zitatende

Der Niedergang der entkräfteten SED zog auch den Niedergang des MfS nach sich. Nicht zuletzt deshalb vermochte sich die Staatssicherheit gegenüber dem drohenden Zusammenbruch nicht zu wehren. Während des Umbruchs in der DDR richtete sich der Zorn weiter Kreise in der Bevölkerung maßgeblich gegen das MfS, das den Unterdrückungsapparat symbolisierte. Bei Demonstrationen wurde die Auflösung des MfS gefordert. E. Krenz, der Nachfolger Honeckers, wollte noch im November 1989 ein Gesetz über die Befugnisse des MfS erarbeiten lassen. Ministerpräsident H. Modrow ersetzte im November 1989 das MfS durch ein “Amt für Nationale Sicherheit”. Diese Nachfolgeorganisation wurde auf Druck des “Runden Tisches” durch einen Beschluss des Ministerrates im Dezember 1989 aufgelöst, wenngleich einzelne Strukturen fortbestanden – etwa bei der Beseitigung von Unterlagen. Die geplante Einrichtung eines “Verfassungsschutzes der DDR” und eines “Nachrichtendienstes der DDR” unterblieb nicht zuletzt aufgrund der Standhaftigkeit der Bürgerbewegungen und Bürgerkomitees. Der Sturm auf die Zentrale des MfS in der Normannenstraße am 15.1.1990 dürfte maßgeblich durch die Staatssicherheit inszeniert gewesen sein. Unter der Regierung de Maizière erfolgten weitere Maßnahmen zur Auflösung der Organe der Staatssicherheit. Als die DDR der BRD beitrat, war das MfS aufgelöst – ungeachtet des Fortwirkens entsprechender “Seilschaften”.

Diese Seilschaften benutzen und benutzen ihre alten Stasi-Methoden weiter zur Unterwanderung der deutschen Wirtschaft. Dies wird besonders deutlich an dem Versuch des Stasi-Obersten Ehrenfried Stelzer mit Ex-Verfassungsschutz Chef Hellenroich ein gemeinsames „Sicherheits-Unternehmen“ zu gründen sowie in den Aktivitäten der „GoMoPa“.

Deep Throat, Berlin: „Aus diesem Stasi-Umfeld“ der alten Seilschaften kommen die „GoMoPa“-Leute, aber auch der Ex-Stasi-Kader mit dem Tarnnamne „Peter Exxxx“ (anonymisiert), der heute noch mit Stasi-Methoden der „Operativen Psychologie“ arbeitet

Stasi-Oberst Ehrenfried Stelzer, „GoMoPa“-Mastermind und seine tödlichen Methoden

(Investment Magazin, Investment, Das Investment) DAS ORIGINAL – Deep Throat packt aus: „Der grosse Mann im Hintergrund, der „GoMoPa“ erfand, war Ehrenfried Stelzer, der „Erste Kriminologe der DDR“. Stasi-Insider nannten ihn auch „Professor Mord“. Angeblich verstarb er am 10.2.2010 in Berlin im Alter von 78 Jahren.“

Der hochdekorierte Stasi-Oberst schrieb unter anderem „Kriminalistik und forensische Wissenschaften. Beiträge zur Theorie und Praxis der sozialistischen Kriminalistik und der forensischen Wissenschaften“. Dabei kannte sich Stelzer vor allem in der Praxis richtig gut aus. In der Praxis des Stasi-Auftragsmordes. Denn seine Stelle als Professor für Kriminologie an der kommunistischen Humbold-Universität war nur tarnung für den „Ersten Kriminologen der DDR“.

Für seine Arbeit wurde Stelzer mehrmals durch das MfS ausgezeichnet (Vgl. HA KuSch: Beurteilung des Genossen Dr. Ehrenfried. Stelzer vom 22.4.1965).

Die wissenschaftliche Erforschung mörderischer Todesarten wurde bei der Stasi gelehrt und gelernt (siehe Titelbild) – auch und gerade mit Dioxin.

Zur Tötung von Staatsfeinden gab es in der DDR viele Möglichkeiten; versuchen wir hier eine Systematisierung, wie sie sich aus Dokumenten – auch bisher nur uns vorliegenden (so u.a. die Fälle Eylert, Geißler, Höppner, Hübner, Krüger, Seum) – ableiten läßt.

1. Erschießen oder durch Minen töten

Die DDR-Grenztruppen dürften bis 1989 weit mehr als 200 Personen umgebracht haben (vgl. Filmer/Schwan 1991, Sauer/Plumeyer 1991). Die Zentrale Erfassungsstelle Salzgitter – die die SPD dem Druck der SED nachkommend schließen wollte! – ermittelte bis 1990 4.444 Fälle „von versuchten und vollendeten Tötungshandlungen“, um DDR-Flucht zu verhindern; etwa 700 Verletzte wurden registriert (Sauer/Plumeyer 1991, S. 79; vgl. Föhrig 1996).

2. Terrorurteile

Bis 1989 dürfte es in der DDR weit mehr als 200.000 politische Urteile und 10.000 Hinrichtungen gegeben haben.

3. Ermordung nach Verschleppung aus dem Operationsgebiet

(in der Regel Bundesrepublik Deutschland)

Fricke (pers. Ausk. 9/1996) schätzt die Zahl der vom SED-Sicherheitsdienst aus dem Bundesgebiet in die DDR Entführten auf 120 Überläufer aus dem MfS und 700 andere „Staatsfeinde“. Von den Überläufern dürften etwa ein Dutzend hingerichtet worden sein; zu den „Staatsfeinden“, die ihre Verschleppung nicht überlebt haben, gibt es noch keine Zahlen.

4. Direkte Liquidierung im Operationsgebiet und in der DDR

Z.B. durch Erschießen, Erdrosseln, Ertränken etc. (unter Vortäuschung eines Unfalls, eines Suizids oder eines „normalen“ Verbrechens).

5. Töten in Haftanstalten

6. Ermordung in Krankenhäusern

In der DDR wurden nicht nur frühgeborene Kinder in Kliniken passiv und aktiv getötet, sondern auch Staatsfeinde in Krankenanstalten umgebracht (z.B. bei Operationen und mittels anderer Methoden).

7. Tötung im Arbeitsprozeß

Z.B. durch Strahlenexposition, gesundheitsschädigende Tätigkeit u.a. bei Zwangsarbeit, Arbeitsunfälle.

8. Beauftragung westlicher Terroristen sowie anderer Schwerverbrecher

Z.B. mit Mord, Attentaten, Sabotage- und Terrorakten sowie Verschleppungen.

Erich Mielke – er war Mitglied des Politbüros der SED und oberster MfS-Führer – wiederholte in einer Kollegiumssitzung am 19. Februar 1982 warnend, was schon seit den 50er Jahren in der DDR gültige Praxis war (Tonbandprotokoll; zit. in Stasi intern, 1991, S. 213):

„Wir sind nicht davor gefeit, daß wir mal einen Schuft unter uns haben. Wenn ich das schon jetzt wüßte, würde er ab morgen nicht mehr leben. Kurzen Prozeß. Weil ich Humanist bin. Deshalb hab ich solche Auffassung. […] Das ganze Geschwafel, von wegen nicht hinrichten und nicht Todesurteil – alles Käse, Genossen. Hinrichten, wenn notwendig auch ohne Gerichtsurteil“ (Hervorhebung D.V.).

Politbüromitglied Mielke sagt hier nichts Neues; selten wurde jedoch das „Über-allen-Gesetzen-Stehen“, wurden die Brutalität und die Skrupellosigkeit dieser kriminellen Organisation von ihrem Chef selbst so treffend und offen gekennzeichnet. Mielke wollte abschrecken, weshalb auch die Verschleppungen und Tötungen von „Verrätern“ im MfS stets bekanntgegeben und „zum Gegenstand einer eingehenden Belehrung“ gemacht wurden (Befehl Nr. 78/54 des Staatssekretärs für Staatssicherheit, Ernst Wollweber, vom 5. März 1954; zit. bei Fricke 1994, S. 260). Schon 1954/55 hatte Wollweber deutlich gemacht (alles zit. bei Fricke 1994, S. 260):

Szenenwechsel:

Dann nach der Wende versucht Stelzer mit Ex-Verfassungschutz-Chef Hellenbroich ein gemeinsames „Security“-Unternehmen für deutsche Firmen aufzuziehen. Nachdem der „Spiegel“ darüber berichtet, zieht sich Hellenbroich zurück.

„Das herausragendste Beispiel für eine “friedliche Koexistenz” ist die Firma IHS in Berlin.Inhaber:Heribert Hellenbroich, ehemaliger Präsident des Bundesamtes für Verfassungsschutz, gestolpert über den Fall TIEDGE und Professor Ehrenfried STELZER, besser Oberst Stelzer,ehemals Leiter der Sektion Kriminalistik der Humboldt-Universität Berlin.Professor Stelzer erstellte für Stasi-Oberst Stelzer JEDES von der Stasi gewünschte Gutachten“, bezeugt Rainer Schubert, Berlin.

Stattdessen gründet Stelzer den „NACHRICHTENDIENST“ „GoMoPa“, so der Insider Deep Throat. Jahrelang halten die Ermittler wie auch die Opfer die Gruppe um das „Aushängeschild“, den tatsächlich verurteilten Serienstraftäter nur für eine „normale“ Kriminellen-Bande. Die jüngsten Aufdeckungen zeigen indes, dass hier eine organisierte Gruppe die Wirtschaft unterwanderte. So traute sich in 2009 auch „GoMoPa“-Mastermind, Stasi-Obrist Ehrenfried Stelzer wieder in die Öffentlichkeit.

Das nächste öffentliche Auftreten von Stasi-Oberst Stelzer ist dann wieder im „Spiegel“ ein Thema:

„Das Deutsche Institut für Anlegerschutz (DIAS) hat als neuen geschäftsführenden Vorstand Ehrenfried Stelzer berufen. Das berichtet der “Spiegel” in seiner am Montag erscheinenden Ausgabe. Bis zur Wende war Stelzer Leiter der Sektion Kriminalistik an der Ost-Berliner Humboldt-Universität. Die Sektion galt als Stasi-Hochburg, Stelzer selbst diente der Stasi Jahrzehnte als “Offizier im besonderen Einsatz”, schreibt der Spiegel. Im April war Stelzers Vorgänger Volker Pietsch, der als Finanzspezialist von der Verbraucherzentrale Berlin gekommen war, zurückgetreten. Die Hintergründe von Pietschs Abgang sind unklar, hängen aber möglicherweise mit der unsoliden Finanzsituation des DIAS zusammen. Seit der Gründung vor fünf Jahren ist der Verein wesentlich von Zuwendungen der Berliner Anlegerschutz-Kanzlei Resch abhängig. Deren geschäftsführender Gesellschafter Jochen Resch ist nicht nur DIAS-Mitglied, sondern auch Vorstand der Verbraucherzentrale Brandenburg – eine

Doppelfunktion, die Resch dem Vorwurf aussetzt, sich über das DIAS Mandanten zu beschaffen. Resch bestreitet das. Das DIAS sei unabhängig konzipiert “und nie eine Mandantenschaufel” gewesen. Auch der neue DIAS-Vorstand Stelzer gilt als Resch-Mann. Man kenne sich “lange Jahre”, so Resch. Eine von Stelzers ersten Amtshandlungen war es, den gesamten zehnköpfigen Beirat, die meisten darin Juristen, abzuberufen.“

(13.6.2009)

Rechtsanwalt Jochen Resch kennt Stelzer „seit vielen Jahren“, wie er selber angibt.

Die Unterwanderung der Stasi hält auch heute noch an:

Der frühere

Innenminister Jörg Schönbohm weist darauf hin, dass Brandenburg eine andere

Überprüfungspraxis der Stasi-Angehörigen hatte als andere Länder, und deswegen

prozentual mehr belastete Bedienstete übernommen hat.34 „Allein in den Reihen der

Polizei sind 2009 noch rund 240 ehemalig hauptamtliche und mehr als 1.200 inoffizielle

Stasi-Mitarbeiter tätig“.35 Bei einer Gesamtstärke der Polizei in Brandenburg von rund

7.000 Mitarbeitern sind das 20 Prozent.

Unser Rechtsstaat lässt es sogar zu, dass Stasi-Angehörige zur Desinformation siegessicher

ein sich offiziös gebendes Buch mit dem Titel „Hauptverwaltung A. Geschichte,

Aufgaben, Einsichten“, herausgeben. Der Historiker Thomas Wegener-Friis, erklärt

dazu: „Die Beiträge belegen, dass die Autoren zur Aufarbeitung der Geschichte nicht

fähig und nicht willens sind und dass sich die geistige Verfassung der alten Stasi-Elite

nicht geändert hat“.

Diese Stasi-Leute leben öffentlich in dem Stolz und brüsten sich, dass es ihnen gelungen

sei, alle westlichen Geheimdienste zu unterwandern und nicht umgekehrt. Ein zweifelhafter

Stolz auf das eigene Können, der sich schnell als ein typisch sozialistischer

entlarvt. Klammert man die ethische Dimension aus, so wird das richtige Maß dieses

Könnens durch einen Vergleich und die Beantwortung der Frage deutlich: Wo können

leichter Autoradios gestohlen werden, auf dem Parkplatz einer Universität oder in der

Tiefgarage der Polizei?

Es stellt sich auch die Frage, warum war der Staatssicherheitsdienst mit seiner uneingeschränkten

Machtfülle und Allzuständigkeit nicht in der Lage, die DDR zu „retten“?

Die Stasi wurde schließlich nicht von Panzern überrollt, sondern vom eigenen Volk

verjagt.

Siegfried Sievert oder Siegfried Siewert – das ist frei nach Hamlett hier die Dioxin-Frage. Ersterer ist der ehemalige Stasi-Agent und Dioxin-Nahrungsketten-Vergifter – letzterer Name das „Pseudonym“ von Klaus-Dieter Maurischat, dem serienmässig vorbestraften „NACHTRICHTENDIENST“-„GoMoPa“-Betrüge und Erpresser.

Im Netzwerk von „ „GoMoPa“ an prominenter Stelle sind RA Jochen Resch sowie der unter mysteriösen Umständen angeblich verstorbene bzw. verschwundene Stasi-Obrist Ehrenfried Stelzer und „Detektiv“ Medard Fuchsgruber.

Das Stasi-Problem war mit dem Zusammenbruch der DDR keineswegs beendet. Ehemalige Stasi-Mitarbeiter gelangten nach der Wende in höchste Positionen. In Brandenburg hatten es sogar mehrere ehemalige Stasi-Mitarbeiter bis in die aktuelle rot-rote Landesregierung geschafft, um dort die Regierung zu übernehmen. Auch in Sachsen-Anhalt könnten nach der Landtagswahl ehemalige Stasi-Mitarbeiter in die Regierung gelangen. Und auch in der Wirtschaft sind viele Stasi-Mitarbeiter in hohe Positionen gelangt. So auch der Herr Sievert. Doch was bezweckte dieser tatsächlich mit der Dioxinvergiftung? Handelte er wirklich aus Profitgier, oder war die bundesweite Vergiftung eine verspätete Rache der Stasi gegen den ehemaligen Klassenfeind?

Ebenso wie andere osteuropäischen Geheimdienste, z.B. der Geheimdienst der Ukraine beim Mordanschlag auf Präsident Viktor Juschtschenko -, benutzte die Stasi Dioxin und Dioxin-Experten:

Die Akte trägt die Registriernummer II 153/71, ist mehrere

Hundert Seiten dick. Auf dem Deckel ein Name: “Pluto“. Unter

diesem Decknamen spionierte Siegfried Sievert (58), der als Geschäftsführer

des Futtermittel-Herstellers Harles und Jentzsch mutmaßlich für

den Dioxin-Skandal verantwortlich ist, 18 Jahre lang für die

Staatssicherheit der DDR. Das berichtet die BILD-Zeitung (Freitagausgabe).

Auf Antrag von BILD gab die zuständige Birthler-Behörde die Unterlagen

jetzt heraus. Die Akten, so BILD, verraten: 1971 wurde die Stasi

auf den damals 18-jährigen Sievert aufmerksam. Sie beobachtete

sein “dekadentes Aussehen“, seine hohe Intelligenz und seine

“guten Verbindungen zu anderen jugendlichen Personenkreisen“.

Sievert wurde angeworben. Aus einem Bericht vom 16. März 1971:

“Der Kandidat kann zur Absicherung der Jugend (…) eingesetzt

werden.“

Sievert wählte laut BILD seinen Decknamen selbst, kassierte fortan

Prämien für seine “inoffizielle Mitarbeit“. In den Unterlagen

finden sich zahlreiche Quittungen, eine vom 6. November 1987:

“Hiermit bescheinige ich den Erhalt von 100 Mark für geleistete

Arbeit.“

Nach dem Abitur studierte Sievert in Greifswald Physik. Er machte

Karriere, spitzelte weiter, berichtete über intime Verhältnisse

seiner Kollegen. So notierte “IM-Pluto“ am 25. September 1986

über zwei Kollegen: “Die beiden beabsichtigen, gemeinsam die

BRD zu besuchen. Fakt ist jedoch, daß zwischen dem Kollegen und

der Kollegin seit langer Zeit Intimbeziehungen bestehen. (…)

Aus dieser Tatsache ist abzuleiten, daß eine gemeinsame Reise

in die BRD mit hoher Wahrscheinlichkeit für eine Flucht benutzt

wird.“

Skrupel zeigte Sievert laut Stasi-Akte keine. Ein Führungsoffizier

notierte: “Der IM hatte keinerlei Vorbehalte bei der Belastung

von Personen aus seinem Umgangskreis.“

1993 stieg Sievert beim Futtermittelhersteller “Harles & Jentzsch“

ein. 2005 wurde er alleiniger Geschäftsführer, steigert in nur

fünf Jahren den Umsatz von 4,3 auf rund 20 Millionen Euro, vervierfachte

den Gewinn.

In der BRD ermitteln Staatsanwälte in 21 Fällen gegen Stasi-Offiziere wegen versuchten Mordes oder Verabredung zum Mord. Heinrich S. ist der einzige West-IM (“Rennfahrer”), der in diesem Zusammenhang verurteilt wird. Viereinhalb Jahre Haft kassiert er für die Beteiligung an den Stasi-Operationen “Fürst” und “Parasit”.

Bei denen gibt Ost-Berlin die Aufträge, Grenzprovokateur Siegfried Sch. und Fluchthelfer Julius L. zu “liquidieren”. Beide Opfer überleben. Siegfried Sch., weil beim Überfall auf ihn (nach Karateschlägen) den Attentätern das Magazin aus der Pistole fällt. Er kann flüchten, gilt danach als verschwunden.

Julius L. kommt davon, weil alle 19 Versuche eines angeheuerten Verbrechers (IM “Karate”) scheitern, eine Bombe an seinem Auto anzubringen. Mal findet er den Wagen nicht, mal gibt es zu viele Zeugen, mal fährt das Auto zu schnell weg. Der Sprengstoff stammt aus Ost-Berlin. Nach dem Verfahren gegen ihn verlässt IM “Karate” den Gerichtssaal als unschuldiger und freier Mann. Die Hauptangeklagten bleiben dem Prozessbeginn gleich fern. Mielke-Stellvertreter Gerhard Neiber hat es am Herzen. Stasi-General Albert Schubert leidet unter Bluthochdruck. Die Atteste sind unterschrieben von Ärzten aus Wandlitz.

Bis heute wird darüber gestritten, wie der Begriff “Liquidierung” im Stasi-Jargon zu verstehen ist. Vor Gerichten behaupten fast alle MfS-Mitarbeiter, es habe in ihrem Sprachgebrauch generell nichts mit “töten” zu tun. Eher mit “unschädlich” machen. Der Führungsoffizier von “Rennfahrer” dagegen räumt ein, dass Siegfried Sch. und Julius L. “beseitigt” werden sollten. So sieht es auch der West-IM, dem Ost-Berlin insgesamt 374 000 Mark zahlt. Er habe die Weisung eindeutig als “Mord-Auftrag” verstanden. Ihn aber nie ausführen wollen. Angeblich will er die Opfer nur erschrecken…

Erich Mielke (geboren im Wedding) ist ab 1957 bis zum Rücktritt zwei Tage vorm Mauerfall Minister für Staatssicherheit (Stasi) in der DDR. Er sitzt zudem im Politbüro, ist Armeegeneral. Der Stasi-Chef ist einer der Hauptverantwortlichen für den Ausbau des flächendeckenden Überwachungssystems. Als er den in viele Abteilungen verzweigten Apparat übernimmt, hat die Behörde 14 000 hauptamtliche Mitarbeiter. 1989 sind es rund 91 000. Sie spionieren, instruieren und verwalten weitere 173 000 inoffizielle Spitzel. Am 13. November 1989 spricht Mielke erstmals vor der DDR-Volkskammer. Er sagt: “Ich liebe – Ich liebe doch alle – alle Menschen – Na, ich liebe doch – Ich setzte mich doch dafür ein.” Und erntet lautes Gelächter. Mielke wird 1993 wegen eines Doppelmordes im Jahr 1931 zu sechs Jahren verurteilt. Zwischenzeitlich brummt er im ehemaligen Stasi-Gefängnis Hohenschönhausen. Wegen der schlechten Haftbedingungen verlegt ihn die Justiz später nach Moabit. 1995 kommt er wegen Erkrankungen auf Bewährung frei. Mielke stirbt am 21. Mai 2000 im Alter von 92 Jahren in einem Altenpflegeheim in Hohenschönhausen. Viele bezeichnen Mielke als “Herr der Angst”.

„Das Ministerium für Staatssicherheit hatte über 100 Spitzel auf die Unterwanderung westdeutscher Menschenrechtsorganisationen angesetzt. Ihre Akten liegen fast vollständig im Archiv der Gauck-Behörde. Die Inoffiziellen Mitarbeiter (IM) wurden noch 1989 aus der DDR in den Westen geschickt.

Sie hatten den Auftrag, etwa die West-Berliner Arbeitsgemeinschaft 13. August und die Gesellschaft für Menschenrechte zu unterwandern. Einige der Stasi-Spitzel stiegen sogar in Führungspositionen auf oder gründeten eigene Ortsgruppen. In den IM-Akten finden sich Schriftwechsel, Hilfeersuchen von DDR-Bürgern und detaillierte Berichte über geplante Betreuungsmaßnahmen. Auf die früher in West-Berlin obligatorischen Vernehmungen durch westliche Geheimdienste waren die Agenten gut vorbereitet. So erzählte ein Spitzel namens “Axel” den Staatsschützern auftragsgemäß, er sei von der Stasi bei Vernehmungen geschlagen worden.

Andere Mielke-Spitzel wurden Mitglieder von Fluchthilfeorganisationen und verrieten ihre Schützlinge an die Stasi. So lieferte einer der Fluchthelfer der “gerichtsbekannten kriminellen Bande Fürch” (Neues Deutschland) fast jeden seiner Schützlinge nicht im Westen, sondern bei der Stasi ab. Auch die Aufnahmelager für DDR-Bürger in Gießen und in West-Berlin wurden mit Hilfe von Stasi-Spähern kontrolliert. Einigen gelang es, enge Kontakte zu konservativen West-Politikern zu knüpfen und sie auszuspähen. Der IM “Karl Diener” verschaffte der Stasi “operativ bedeutsame Informationen” zur Deutschlandpolitik. Quelle laut Stasi-Maßnahmeplan: “ein Repräsentant der Regierungskoalition der BRD”“, schribt der „Spiegel“ 1992.

Ab 1989 beginnt auch SJB Fonds Skyline zu arbeiten. 1989 macht Peter Ehlers sein erstes Praktikum. Was zuvor bei diesen Akteuren geschah bleibt im Dunkeln der Geschichte

Im Schlüsseljahr 1989 sandte die Stasi ihre Mannen in den Westen um dort ihre Unterwanderung weiter zu führen. Wer der Stasi in die Quere kommt wird als feindlich-negative Person eingestuft:

Der Ausdruck feindlich-negative Person bezeichnete im internen Sprachgebrauch des Ministeriums für Staatssicherheit der DDR einen Menschen, der als politischer Gegner des DDR-Systems oder generell des Sozialismus eingestuft war.

Dazu konnte es bereits ausreichen, sich als normaler DDR-Bürger mehrfach kritisch im privaten Kreis geäußert zu haben, und dass dies von einem Spitzel des MfS (Inoffizieller Mitarbeiter) berichtet wurde. Regelmäßig wurden so Personen bezeichnet, die in der Öffentlichkeit wiederholt negativ über das politische System oder seine Repräsentanten gesprochen hatten. Dazu gehörten etwa Dissidenten und kritische Intellektuelle wie Rudolf Bahro und Robert Havemann sowie generell Mitglieder der verschiedenen politischen und kirchlichen Widerstandsgruppen in der DDR.

Entsprechend seinem Selbstverständnis als Schwert und Schild der Partei bekämpfte das MfS solche Gegner – wenn ihre „feindliche“ Einstellung bzw. ihre regimekritischen Aktivitäten eine bestimmte Schwelle überschritten – mit einer Reihe von offenen und verdeckten Maßnahmen. Dazu zählten Inhaftierungen, das Organisieren beruflicher Misserfolge, Rufmord, die Zerstörung von privaten Beziehungen durch organisierte Intrigen, und die psychische Zerstörung der Zielperson, teilweise mit bewusstem Treiben des Opfers in den Suizid. Diese Maßnahmen wurden beim MfS unter dem Sammelbegriff Zersetzung geführt. Deren theoretische Grundlage war die Operative Psychologie, die ein eigenes Studienfach an der ministeriumseigenen Hochschule war.

Genau diese Methoden wendet der „NACHRICHTENDIENST“ „GoMoPa“ auch gegen Kritiker ein.

Deep Throat: „Die „GoMoPa“-Chefs vor allem Stasi-Obrist Ehrenfried Stelzer, der „erste Kriminologe der „DDR“, haben die Stasi-Methoden mit der Muttermilch eingesaugt. Damit wird im engen Kreis sogar geprahlt und wie leicht es ist, den Westen zu unterwandern.“

Dabei legte die Stasi die Grundlagen mit der sogenannten „Operativen Psychologie“, wie Sie „NACHRICHTENDIENST“ „GoMoPa“ und der Hamburger Ableger heute noch einsetzen:

Die „Operative Psychologie“ war ein Forschungs- und Lehrfach an der Juristischen Hochschule (JHS) des Ministeriums für Staatssicherheit (MfS) der DDR. Diese beschäftigte sich mit „den Erscheinungen, Bedingungen, Gesetzmäßigkeiten und des psychischen Erlebens und der psychischen Steuerung des Verhaltens und der Handlungen der Menschen in der politisch-operativen Arbeit des MfS“. Die auf diese Weise gewonnenen Erkenntnisse wurden zur „Zersetzung“ politischer Gegner des SED-Regimes genutzt.

Anfangs spielte psychologisches Wissen während der Ausbildung an der Juristischen Hochschule keine Rolle. Die erste Schrift zur Operativen Psychologie stammt aus dem Jahr 1960. Erst 1965 richtete das Ministerium für Staatssicherheit ein „Institut für Psychologie“ ein, welches später als Lehrstuhl umgewandelt in die Sektion „Politisch-operative Spezialdisziplin“ eingegliedert wurde. Spätestens mit Inkrafttreten der „Richtlinie 1/76“ gewannen Faktoren zur Beeinflussung der Persönlichkeitsentwicklung von Menschen an Bedeutung. Forschung und Lehre in der „operativen Psychologie“ waren praxisnah und anwendungsorientiert. Die „Operative Psychologie“ förderte hierbei weniger grundlegend neue psychologische Erkenntnisse zu Tage, sondern beschäftigte sich vorrangig analytisch mit dem Einsatz bekannter Methoden. Den Studenten wurden hierbei vor allem Grundkenntnisse der Psychologie vermittelt. So sollten Untersuchungsergebnisse zu Gefühlen, Bedürfnissen und Beziehungen von Menschen, aber auch Erkenntnisse der Gruppenanalyse und zwischenmenschlicher Phänomene wie Vertrauen, Bindungen und Leitung für Zersetzungsmaßnahmen nutzbar gemacht werden. „Operative Psychologie“ war Pflichtfach an der Juristischen Hochschule der Staatssicherheit. Der Anteil am Gesamtanteil am Studium betrug 131 von 2.615 Unterrichtsstunden. Insgesamt haben rund 10.000 MfS-Offiziere an der JHS Kurse in Psychologie gehört.[11] Es bestand die Möglichkeit, mit Studien zur „operativen Psychologie“ einen Doktorgrad zu erwerben.[

Die während der Ausbildung zum MfS-Diplomjuristen vermittelten Wissensbestände dienten unmittelbar als praktisches Mittel zur Feindbekämpfung. Ziel war es, mit psychologischen Mitteln Einfluss auf Personen in der Form zu nehmen, dass „diese erschüttert und allmählich verändert werden beziehungsweise Widersprüche sowie Differenzen zwischen feindlich-negativen Kräften hervorgerufen, ausgenutzt oder verstärkt werden“ um eine „Zersplitterung, Lähmung, Desorganisierung und Isolierung feindlich-negativer Kräfte“ zu bewirken. Der „operativen Psychologie“ kam hierbei die Aufgabe zu, das „Selbstvertrauen und Selbstwertgefühl eines Menschen [zu] untergraben, Angst, Panik, Verwirrung [zu] erzeugen, einen Verlust an Liebe und Geborgenheit [hervorzurufen] sowie Enttäuschung schüren“. Bei politischen Gegnern sollten Lebenskrisen hervorgerufen werden, die diese so stark verunsicherten und psychisch belasteten, dass diesen die Zeit und Energie für staatsfeindliche Aktivitäten genommen wurde. Das MfS als Drahtzieher der Maßnahmen sollte hierbei für die Opfer nicht erkennbar sein. Psychologische Mittel sollten hierbei helfen, „die Psyche des Feindes genauer zu erkennen und zu beeinflussen“, um „Erkenntnisse über Gedanken oder Gefühle, typische Verhaltensweisen und psychische Eigenschaften des Gegners, die wertvolle Hinweise für seine Entlarvung und Liquidierung, Beeinflussung, Zersetzung und Überwachung“ zu erhalten.

Auch während Verhören fanden Methoden der „operativen Psychologie“ zur „Stimulierung der Aussagebereitschaft von Personen in der Untersuchungsarbeit“ Anwendung. Hierbei kamen auch Geräusche und Lichteffekte zur Erzeugung von Schlaflosigkeit, Angstzuständen oder Desorientierungen hinzu. Zudem wurde die „operative Psychologie“ seitens der Führungsoffiziere bei der Zusammenarbeit mit inoffiziellen Mitarbeitern (IM) eingesetzt, um neue Mitarbeiter anzuwerben sowie Vertrauensverhältnisse aufzubauen.

Bei den Opfern von Zersetzungsmaßnahmen auf Grundlage „operativer Psychologie“ lassen sich häufig bis heute Psychosomatische Erkrankungen und posttraumatische Belastungsstörungen feststellen. Der Schriftsteller Jürgen Fuchs sprach deshalb auch von „psychosozialen Verbrechen“ und einem „Angriff auf die Seele des Menschen“, der Psychotherapeut Klaus Behnke bezeichnete diese Methoden als “psychische Folter”.

Weite Bereiche der bundesdeutschen Gesellschaft wurden von der Stasi unterwandert. Ihre “Quellen” in Politik, Militär, Wirtschaft, Medien oder Wissenschaft …

Wie die Financial Times Deutschland berichtet, arbeiten noch immer rund 17.000 ehemalige Mitarbeiter des DDR-Ministeriums für Staatssicherheit im Öffentlichen Dienst der Bundesrepublik. Die Überprüfungen nach der Wende seien zu standardisiert und oberflächlich gewesen, so Klaus Schroeder, Leiter des Forschungsverbunds SED-Staat der Freien Universität Berlin.

Gleichgültigkeit oder Verdrängen? Diese Eindrücke drängen sich auf, wenn man den bisherigen Tatendrang der Berliner Polizei bei der Aufarbeitung möglicher Stasi-Verstrickungen im Westteil sieht. 18 Jahre und acht Monate nach der Wiedervereinigung machtee Innensenator Ehrhart Körting (SPD) die Stasi-Aufarbeitung 2009 zur Chefsache. Im Abgeordnetenhaus erklärte er, dass Polizeipräsident Dieter Glietsch jetzt ein entsprechendes Forschungsvorhaben anschieben wird. Damit soll eine externe Forschungseinrichtung beauftragt werden. Selbst als Ex-Polizist Karl-Heinz Kurras (81) als GM “Otto Bohl” enttarnt wurde, reagierte der Senator nicht sofort mit einem Forschungsauftrag. Seit dem Jahr 2000 gab es nur vier Forschungsanträge zu Stasi-Verstrickungen. Sie wurden von ehemaligen und jungen Polizeibeamten gestellt, die aber nicht im Auftrag des Polizeipräsidenten gehandelt hatten.

Die Historikerkommission zur Untersuchung der Unterwanderung der West-Berliner Polizei durch die Stasi wird voraussichtlich im Sommer ihre Ergebnisse präsentieren. Erst wenn Resultate vorlägen, könne darüber entschieden werden, ob es weitere Untersuchungen oder Überprüfungen geben müsse, sagte Polizeipräsident Dieter Glietsch.

Mit der Untersuchung der Unterwanderung der West-Berliner Polizei wurde der Forschungsverbund SED-Staat an der Freien Universität Berlin beauftragt. Ein Anlass dafür war das Bekanntwerden der Spitzeltätigkeit des West-Berliner Polizisten Karl-Heinz Kurras, der 1967 den Studenten Benno Ohnesorg erschossen hat.

Glietsch sagte, er habe im Juni davon erfahren, dass es bei der Birthler-Behörde ein Aktenkonvolut von 180 Bänden über operative Vorgänge bei der West-Berliner Polizei gebe, die noch nicht systematisch erforscht und ausgewertet worden seien. Dafür sei ein Jahr Zeit notwendig, worauf das Forschungsprojekt auch ausgerichtet sei. Die Kosten trage zum Großteil die Berliner Polizei.

Dem Polizeipräsidenten zufolge ist es möglich, dass die Historiker beim Studium der Akten über die Organisation und den Aufbau der Behörde auch auf Hinweise zu weiteren West-Berliner Polizisten stoßen, die für die DDR-Staatssicherheit tätig gewesen sein könnten. Daraus könne sich die Notwendigkeit zu weiteren Untersuchungen ergeben.

Die Zeit schreibt: „Der Westberliner Polizist Karl-Heinz Kurras, der den Studenten Benno Ohnesorg erschoss, war bei der Stasi. Und er war nicht allein. Unsere Karte (siehe Bild oben) zeigt: Das Ministerium für Staatssicherheit hatte West-Berlin unterwandert.

Gab es West-Berlin wirklich – diese ummauerte, verwunschene Stadt? Vor zwanzig Jahren in die Vergangenheitsform gesunken, ist sie uns heute so fern und fantastisch wie der Mond. Mitunter dringen noch Signale von dorther. Nachrichten aus einer nachkriegsgrauen, agentendurchsetzten Welt. Die Kurras-Nachricht zuletzt.

Der Todesschuss des Karl-Heinz Kurras am 2. Juni 1967 im Hinterhof des Hauses Krumme Straße 66/67 in Charlottenburg traf den Studenten Benno Ohnesorg und löste die massivste deutsche Revolte seit den zwanziger Jahren zwar nicht aus, befeuerte sie aber stark. Nun ist die Wahrheit über Kurras heraus. Der West-Polizist, der da schoss, hörte noch auf einen anderen Namen und auf einen anderen Herrn; Kurras war der IM “Otto Bohl”, ein Mann des Ostberliner Ministeriums für Staatssicherheit (MfS). Seitdem streiten diejenigen, die damals dabei waren, darüber, ob ihre 68er-Mythen umgedichtet werden müssen.

Unser Stasi-Stadtplan möchte dieser Debatte ein realistisches Panorama zuliefern. Er zeigt erstmals ein Gesamtbild der Stasi-Einsatzorte “im Operationsgebiet”. So hieß West-Berlin im Jargon des MfS. Der Stasi-Stadtplan nennt keine Namen. Aber natürlich ist er nur möglich, weil es diese gibt.

Mithilfe von Historikern der Birthler-Behörde wie Georg Herbstritt und Experten wie Jochen Staadt von der Freien Universität Berlin sowie mit Daten aus einschlägigen Publikationen haben wir eine Liste von 90 inoffiziellen Mitarbeitern (IM) des MfS in West-Berlin recherchiert, mit Deck- und meist auch mit Klarnamen, mit Informationen zur Person und zu ihren konkreten Aktivitäten für das MfS. Unser Stadtplan zeigt die Adressen all der Behörden, Parteien, Vereine, in denen diese 90 IM tätig waren.

Wir verzichten darauf, die Klarnamen und die IM-Namen zu nennen, weil es nicht darum geht, die Agenten nun en gros und en détail zwanzig Jahre nach 1989 durch die Stadt zu treiben.

Es geht nur um einen Punkt: Kurras war kein bizarrer Einzelfall. Der Polizist diente in einem regelrechten Agentenheer. Er gehörte zu West-Berlin wie der antikommunistische Schrebergärtner in Frohnau und der zugereiste linke FU-Student in Dahlem. “Ende der achtziger Jahre waren rund 800 bis 1000 Westberliner als IM für die Stasi tätig”, sagt Georg Herbstritt. “Das bedeutet: Rund ein Viertel aller West-IM, die die Stasi in der Bundesrepublik hatte, waren in West-Berlin im Einsatz.”

Wir führen 90 von ihnen auf – das heißt, man muss sich den Stasi-Befall West-Berlins zehnmal so stark denken, wie unser Stadtplan ihn zeigt, um eine realistische Vorstellung des geheimdienstlichen DDR-Einflusses in West-Berlin zu erlangen. So waren nach Eigenrecherchen des Gesamtdeutschen Instituts allein in dieser damaligen Einrichtung rund 20 IM aktiv; auf unserer Liste stehen fünf davon.

Es gab alle Arten von Agenten, in allen Parteien – links, ganz links und natürlich auch rechts. Es gab dumme und schlaue, geldgierige und überzeugte. Manche ließen sich anwerben, andere dienten sich an. Es gab hocheffektive IM wie den beim Senat, der 1981 dem MfS 35.000 Personaldaten lieferte, über den Senatsapparat inklusive aller Mitarbeiter des Westberliner Verfassungsschutzes. Und es gab traurige Figuren wie jenen Sozialarbeiter, den die Stasi als “Perspektiv-IM” in der SPD groß aufbauen wollte und der am Ende vor dem Ärzteverein Hartmannbund herumlungerte und Kfz-Kennzeichen aufschrieb.

Schließlich gab es die umherschweifenden “Objektbeobachter”, oft Rentner aus West- oder Ost-Berlin (nur DDR-Bürger in Rente durften ausreisen). Diese Barfuß-IM waren mit Fotoapparat, Zettel und Stift unterwegs, wohl zu Hunderten, um Personen, Dienstzeiten und -wagen und was sie sonst für berichtenswert hielten, auszuspionieren – vor US-Kasernen, aber auch in Zentren des linksradikalen Kreuzberger Milieus wie dem Mehringhof.

Liest man ihre Notate, ist man geneigt, das Stasi-Treiben für sinnlos, ja für verrückt zu halten. Sorgsam wurden Berichte darüber getippt, dass die männlichen Besucher des Mehringhofs “Jeanshosen” (hier verrät sich der Rentnerjargon des Ostens) und die weiblichen lange Kleider und Röcke trugen.

Dann aber stößt man auf Fälle von ausgesuchter Bösartigkeit. Auf jenen IM etwa, der sich als undogmatischer West-Linker, per Tagesvisa auf Ost-Berlin-Besuch, das Vertrauen einer Arztfamilie erschleichen sollte. Sie erzählte ihm von Fluchtplänen, und er verriet sie und lieferte sie der Stasi aus. Nach vollbrachter Tat zog er sich als IM zurück und war wieder ein normales Mitglied der Sozialistischen Einheitspartei Westberlins (SEW), eines Anhängsels der SED.

Bis in die sechziger Jahre wurden auch Agenten aus der DDR, getarnt als Flüchtlinge, nach West-Berlin geschleust. Nach Auftragserfüllung, oft in Verbänden von DDR-Flüchtlingen, verschwanden sie ebenso klandestin wieder durch die Mauer. Manche wurden dann in Ost-Berlin auf Pressekonferenzen als Kronzeugen für “neonazistische Umtriebe” im Westen präsentiert.

Und noch einen Typus gab es, den unwahrscheinlichsten von allen, der selbst Opfer der Stasi gewesen war und nach Jahren in DDR-Haft seine Verpflichtungserklärung für das MfS unterschrieb. Manche brachen den Kontakt ab, nachdem man sie in den Westen entlassen hatte. Sie hatten offenbar aus der Not heraus unterschrieben. Aber es gab auch die, welche die Stasi-Haft als lebenslang treue Stasi-Spione verließen.

Ein prominenter Fall ist William Borm, jener Grandseigneur der Bundes-FDP und Berliner Landesvorsitzende der sechziger Jahre. Er diente dem MfS seit seiner Haft in Bautzen in den Fünfzigern. Mit moralischer Verve spielte er das strategische Spiel der DDR-Westpolitik. Seinem Parteifreund Hans-Dietrich Genscher warf er in den siebziger Jahren vor, mit seiner Entspannungspolitik letztlich das friedensgefährdende Ziel der Wiedervereinigung zu verfolgen. Wichtige Parlamentsreden Borms, etwa die als Alterspräsident des Deutschen Bundestages – das war er von 1969 bis 1972 –, soll Stasi-Chef Markus Wolf selbst redigiert haben.

Ein anderer prominenter Fall ist Dirk Schneider, der die Deutschlandpolitik der Alternativen Liste (AL) und der Grünen zu beeinflussen suchte. Ganze IM-Corps waren auf CDU und SPD angesetzt: Funktionäre, Unternehmer, Abgeordnete, alles dabei. In den machtrelevanten Bereichen zeigt sich, dass das manchmal lächerlich erscheinende Sammeln von Unmengen von Informationen durch das MfS von politischer Einflussnahme auf das “Operationsgebiet” nicht zu trennen war.

Was unsere Karte nicht zeigt, ist die Planung des MfS für den Tag X der militärischen Eroberung West-Berlins. Nachdem die Panzerspitzen am Sender Freies Berlin zusammengetroffen wären, hätte man begonnen, MfS-Kreisdienststellen in allen Westbezirken zu errichten. Die MfS-Majore und Oberstleutnants an der Spitze sowie das MfS-Personal standen fest und wurden jedes Jahr bestätigt. MfS-Dienststelle Charlottenburg: Major Z. mit 44 Mann. MfS-Dienststelle Kreuzberg: Major L. mit 41 Mann. Und das alles nicht etwa mitten im Kalten Krieg, sondern mitten in den friedensrhetorisch hochaktiven achtziger Jahren.

Ein Gedanke noch zu Kurras. Ist eigentlich jemandem aufgefallen, wie stark das historische Datum des 2. Juni 1967 mit inoffiziellen Mitarbeitern verbunden war? Es war ja nicht nur Kurras’ Schuss. Ein Reporter der Morgenpost, IM auch er, schoss ein damals bekanntes Foto vom Tatort. Und Till Meyer, später ebenfalls IM, gründete die terroristische Bewegung 2. Juni mit. Kurras’ Schuss veränderte Berlin. Und ganz allgemein lässt sich sagen, ohne in wilde Spekulation abzugleiten: Wenn es brannte in West-Berlin, war das MfS schneller da als die Feuerwehr.

Entweder hatte er geblufft, Zahlen verwechselt oder die entscheidenden Beweise sind noch nicht gesichtet worden. Auf jeden Fall sorgte DDR-Spionage-Chef Markus Wolf für reichlich Verwirrung. Er brüstete sich: “Im Bundestag sitzen wir in Fraktionsstärke.” Einmal verhinderte die Stasi auf jeden Fall den Sturz von Kanzler Willy Brandt (SPD). Erich Honecker jubelte …

Der 27. April 1972. Willy Brandt ist wegen seiner Friedens-Politik (Entspannung, Öffnung) heftig umstritten. Abgeordnete der sozial-liberalen Koalition laufen über zu den Fraktionen von CDU und CSU. Rechnerisch hat die Union im Bundestag jetzt eine Mehrheit. Es kommt zum Misstrauensvotum gegen Brandt.

Die CDU will ihren Fraktionsvorsitzenden Rainer Barzel zum Kanzler machen. Es schlägt eine der erfolgreichsten Stunden der Stasi. Ost-Berlin dreht am Rad der Geschichte, besticht die Abgeordneten Julius Steiner (CDU, IM “Theodor”) und Leo Wagner (CSU, IM “Löwe”). Beide kassieren jeweils 50 000 Mark. In Bonn gibt es den Eklat. Bei der geheimen Abstimmung bekommt Barzel nicht die erforderliche Mehrheit. Nur 247 Abgeordnete stimmen für ihn. Zwei weniger als erforderlich. Brandt bleibt Bundeskanzler. Und setzt seine Ost-Politik fort, für die er 1971 den Friedensnobelpreis bekam. Zwei Wochen später ist SED-Generalsekretär Honecker zu Gast beim Staatsbesuch in Rumänien. Er sagt stolz: “Wir haben noch kurz vor Behandlung des Misstrauensvotums bestimmte Maßnahmen getroffen, um die Regierung Brandt zu stützen. Und: “Es ist also die groteske Lage eingetreten, dass wir als die stärksten Helfer für die Stabilisierung von Brandt auftreten mussten.” Dann: “Wir haben das getan, weil diese Regierung selbstverständlich für uns alle angenehmer ist als eine Regierung unter Leitung von Barzel und Franz Josef Strauß.”

1974 tritt Brandt zurück. Die Bundesrepublik wird erschüttert von ihrem größten Spionagefall. Im Kanzleramt enttarnen Nachrichtendienste Top-Agent Günter Guillaume (47). Er ist Brandts persönlicher Referent, viel mit ihm auf Reisen (auch privat), hat Zugang zu Geheimakten, nimmt an Gesprächen im engen Kreis der politischen Macht teil. Guillaume soll Brandt zudem mit Frauen bekannt gemacht haben. Ermittler vermuten, dass Tonbänder von Brandts Liebesnächten in Ost-Berlin gelandet sind: “Der Kanzler ist erpressbar.” Brandt streitet das ab. Seit 1950 steht Hauptmann Guillaume in Diensten der Stasi. Er stammt aus Berlin. Bei der Festnahme sagt er forsch: “Ich bin Bürger der DDR und ihr Offizier. Respektieren Sie das!”

Aufgeflogen ist Guillaume durch 17 Jahre alte Kurzwellen-Funksprüche aus Ost-Berlin, die der BND dechiffriert. Darin gratuliert das MfS seinem Spion zum Geburtstag, sendet Glückwünsche zur Geburt des Sohnes. Wegen Landesverrats verurteilt ihn das Gericht zu 13 Jahren, seine Ehefrau Christel (Sekretärin) zu 8 Jahren Knast. 1981 wird das Spionage-Paar ausgetauscht. Es kehrt nach Ost-Berlin zurück.

Wie viele “IM” im Bundestag sitzen, ist unklar. In den “Rosenholz”-Dateien stehen für die Zeit zwischen 1969 und 1972 die Namen von 43 Abgeordneten. Viele sind ahnungslos. West-IM aus ihrem Umfeld “schöpfen” sie ab. Lediglich drei Abgeordnete sind laut Birthler-Behörde von 1969 bis 1972 “willentlich und wissentlich” Stasi-Informanten. Untersuchungen über andere Legislaturperioden gibt es nicht. Die Große Koalition lehnt 2007 ab, entsprechende Forschungsaufträge zu erteilen. Bekannt ist, dass Gerhard Fläming (SPD, lieferte tausend Dokumente) und Karl Wienand (SPD) Spitzel sind. Zu den drei IM-Abgeordneten gehört William Borm, von 1960 bis 1969 Berliner FDP-Landesvorsitzender. Er sitzt ab 1950 wegen “Kriegs- und Boykotthetze” in DDR-Haft, wird nach seiner Verpflichtungserklärung (IM “Olaf”) entlassen. Borm trifft sich regelmäßig mit Markus Wolf. Bei den Verabredungen fließt Krim-Sekt. Wolfs Leute schreiben Borms Bundestagsreden. In seinem Bonner Büro sitzt als Sekretärin Top-Agentin Johanna O. (“Sonja Lüneburg”). Sogar Borms Sekretär stellt das MfS. 1979 fordert der FDP-Mann die Anerkennung der DDR-Staatsbürgerschaft, er schimpft gegen die Nato, setzt sich für die Friedensbewegung ein. Vor seinem Tod 1987 wird Borm nicht enttarnt, bekommt das Bundesverdienstkreuz, ein Ehrengrab in Zehlendorf.

In West-Berlin backt die Stasi kleinere Brötchen als in Bonn. Bis auf Dirk Schneider (IM “Ludwig”), der von 1983 bis 1985 aus Berlin für die Grünen in den Bundestag rotiert und den späteren Außenminister Joschka Fischer ausschnüffelt, gibt es keine wirklich spektakulären Fälle. Im Abgeordnetenhaus lauschen die SPD-Abgeordneten Ursula L. (IM “Purzel”) und Bodo T. (IM “Hans”) fürs MfS. Bodo T. zerbricht daran. Vorm Prozess 1995 begeht er Selbstmord. Auf die CDU und ihren Regierenden Eberhard Diepgen setzt die Stasi mehr als 80 Agenten an. Einer ist Bauunternehmer und IM “Delphin”, sitzt für die CDU in der BVV Neukölln (Diepgens Wahlkreis). “Delphin” plaudert in Ost-Berlin über taktische Einzelheiten im Wahlkampf, Diepgens Kritik an der Bundesregierung, die Vorstellungen des Regierenden über ein Treffen mit Erich Honecker. Nach der Wende wird das Spionage-Verfahren gegen IM “Delphin” gegen die Zahlung von 12 000 Mark eingestellt.

Die Stasi und ihr Bürokraten-Deutsch. In den Akten finden sich verschiedene Varianten von Inoffiziellen Mitarbeitern (IM). Darunter sind die IMA („Ausländer“, „Arbeitsakte“), IMB („mit Feindberührung“), IME („im besonderen Einsatz“),

IMK („Sicherung der Konspiration“), IMS („beauftragt mit der Sicherung eines gesellschaftlichen Bereichs“), IMV („vertrauliche Beziehungen zur bearbeitenden Person“), FIM („Führungs-IM“) PIM („Perspektiv-IM“), SIM („Sicherungs-IM“). Auch andere Abkürzungen bedürfen der Übersetzung. DB „Durchführungsbestimmung“), LAP („legal abgedeckte Position“), KgU („Kampftruppe gegen Unmenschlichkeit“), KPA („Kontaktperson-Akte“), KW („konspirative Wohnung“), OibE („Offizier im besonderen Einsatz“), Tb („Tonband“), VVS („Vertrauliche Verschlusssache“).

Sogar die Stasi selbst bekommt von MfSMitarbeitern einen eigenen Namen. Bei ihnen heißt sie ganz einfach „Firma“.

SjB-GoMoPa-Opfer: Fakten und Fragen zu Heinz Gerlach & Peter Ehlers

Heinz Friedrich, Sprecher der SJB-GoMoPa-Opfer, analysiert: „Fakt 1: Peter Ehlers war auf Heinz Gerlachs Beerdigung. Fakt 2: Wenige Monate vor Gerlachs Tod veranstaltete Ehlers mit Gerlach zusammen ein Seminar. Ein Novum. Fakt 3: Peter Ehlers hatte freien Zugang zu Heinz Gerlach.

Fakt 4: Peter Ehlers Vita auf kress.de ist leer und weist keine Biographie auf. Frage1: Kommt er aus dem Osten Deutschlands wie Stasi-Obrist Ehrenfried Stelzer ? Frage 2Ist Peter Ehlers überhaupt Peter Ehlers ?“

Fakt 5: Mit zwei Artikel entstand das Märchen von der Blutvergiftung von Heinz Gerlach:

Das Stasi-Problem war mit dem Zusammenbruch der DDR

keineswegs beendet. Ehemalige Stasi-Mitarbeiter gelangten nach der

Wende in höchste Positionen. In Brandenburg hatten es sogar mehrere

ehemalige Stasi-Mitarbeiter bis in die aktuelle rot-rote Landesregierung

geschafft, um dort die Regierung zu übernehmen. Auch in Sachsen-

Anhalt könnten nach der Landtagswahl ehemalige Stasi-Mitarbeiter in

die Regierung gelangen. Und auch in der Wirtschaft sind viele Stasi-

Mitarbeiter in hohe Positionen gelangt. So auch der Herr Sievert. Doch

was bezweckte dieser tatsächlich mit der Dioxinvergiftung? Handelte er

wirklich aus Profitgier, oder war die bundesweite Vergiftung eine verspätete

Rache der Stasi gegen den ehemaligen Klassenfeind?

Mit den Methoden der Stasi arbeitet auch der äussert dubiose „Finanz-

NACHRICHTENDIENST“ „GoMoPa“. Bespitzelung, Einschüchterung,

Erpressung, Falschnachrichten, Rufmordmord, Cybermord,

Hacking und wohl auch tatsächlicher Mord gehören zu dem täglichen

Repertoire der serienweise vorbestraften Kriminellen von „GoMoPa“.

Bereits Monate vor seinem Tode war Heinz Gerlach diesem dubiosen

„NACHRICHTENDIENST“ aus Ost-Berlin mit Tarnadresse in New York

und Tarnnamen angeblicher jüdischer Rechtsanwälte auf der Spur. Dabei

setzte er von Anfang an sein Leben aufs Spiel.

Denn er wurde mit Stasi-Methoden ausgespäht, bespitzelt und es

wurden seine Computer gehackt. So hatten die „NACHRICHTENDIENST“-

Aufklärer immer wieder brisantes Material, das sowohl auf der

„GoMoPa“-Webseite erschien (mittlerweile gelöscht) als auch auf der

Gerlach kritisch bis feindlich gesonnenen Webseite Akte-Heinz-Gerlach.

info, deren Verbindungsdaten auffallende Parallen zu dem „GoMoPa”-

Internet-Schattenreich vorweisen.

– Er kannte die kriminelle Vergangenheit der „GoMoPa“-Macher

– Er erkannte die Tarnorganisation in New York

– Er erkannte die mutmassliche Erpressung von Immobilienunternehmen durch die

Konstellation „NACHRICHTENDIENST“ „GoMoPa“ und „Anlegerschutzanwalt“ RA Jochen

Resch.

– Er wusste, dass seine Webseite durch Cyber-Attacken lahm gelegt wurden.

– Er war dabei die Rolle von Ehrenfried Stelzer, dem Top-Stasi-Agenten im Hintergrund

zu entschleiern

– All dies führte wohl zu einem Mordauftrag in klassischer Stasi-Manier mit Dioxin.

– An der Tat massgeblich beteiligt ist mit Sicherheit der vorbestrafte Serienbetrüger und

mutmassliche Stasi-Agent „Siegfried Siewert“ oder auch „Klaus Maurischat“ etc pp.

– Die genauen Tatumstände aufzuklären, ist Sache von BKA, LKA, der Kriminalpolizei

und weiterer Ermittler.

– Aber schon jetzt kann man das Tatszenario erkennen: Auch der Hausarzt von Heinz

Gerlach war wohl misstrauisch, was die Todesursache anbetraf. Er wollte den Totenschein

wohl erst nicht ausstellen mit der Todesursache „natürliche Todesursache.“

– In der Öffentlichkeit indes rollte nach der Todesnachricht das geplante Szenario ab.

Zuerst berichtetet der NACHRICHTENDIENST“ „GoMoPa“ von der Todesursache „Blutvergiftung“

– nur wenige Stunden nach dem Tode von Heinz Gerlach. Woher konnte

der „NACHRICHTENDIENST“ dies wissen ? Darüber gibt es keine Angabe in der numehr

von der Webseite des „NACHRICHTENDIENSTES“ „GoMoPa“ verschwundenen Meldung

vom Tode Heinz Gerlachs.

– Es war auch nicht die Meldung des „NACHRICHTENDIENSTES“ „GoMoPa“, der die

Branche und die Öffentlichkeit von dem angeblich natürlichen Tode Heinz Gerlachs

überzeugte:

Mit zwei Artikel entstand die Legende von der Blutvergiftung von Heinz Gerlach: Derm

heute verschwundenen „GoMoPa“-Artikel, der wenige Stunden nach dem Ableben

„Blutvergiftung“ als Todesursache angab und der zunächst auch von der überaus kritischen

Anti-Gerlach-Webseite Akte-Heinz-Gerlach“ in Zweifel gezogen wurde (Beleg

siehe unten).

Als Heinz Gerlach dann die Zusammenhänge zwischen der mutmasslichen

Erpressung des Berliner Immobilienhauses Estavis und „Go-

MoPa“ bzw Rechtsanwalt Jochen Resch erkannte, wusste er endgültig

zuviel und wurde für die „GoMoPa“-Hintermänner zu einer grossen Gefahr.

Dan wurde offenbar nachgelegt als die Zweifel an der wahren

Todesursache immer lauter wurden:

Zitat:

“14. Juli 2010 – Gerlach und die wahre Todesursache

Der selbst ernannte Anlegerschützer Heinz Gerlach starb an einer

zu spät erkannten Blutvergiftung

Der Mann, der dubiose Finanzsysteme durchschaute, erkannte das

feindliche System im eigenen Körper nicht

Hameln/Oberursel (wbn). Die Szene der Finanzdienstleister und

Anlageberater ist um eine schillernde Figur ärmer. Der Anlegerschützer

Heinz Gerlach ist am vergangenen Samstag in seinem Haus im hessischen

Oberursel gestorben.

In wenigen Wochen wäre er 65 geworden. Gerlach hat mit seiner

Internetseite „Direkter Anlegerschutz“ die Beteiligungsangebote des

Kapitalmarktes bewertet und sich in den 70er Jahren mit dem „Gerlach-

Report“ einen bemerkenswerten Ruf als Brancheninsider erworben. Die

Karriere des Steuergehilfen ist in der Finanzwelt beispiellos. Er hörte

das Gras wachsen – und wieder verwelken. Für die einen war er ein

unbeugsamer Held, für die anderen der Störfaktor schlechthin und erklärtes

ketzerisches Feindbild.

Kein Wunder: Es ging stets um viele Millionen Euro und verdeckte

Interessen. In einem Spiegel-Interview sagte er: „Ich habe hier jeden

Tag ‘Dallas’ oder ‘Denver’“. So kommt es nicht unerwartet, dass sich

jetzt schon Legenden um seinen unerwarteten Tod ranken. Angeblich

habe er sich das Leben genommen, wollen Stimmen aus dem Hintergrund

wissen. Die Wahrheit ist so profan wie traurig: Gerlach, der zu

den Indianern gehörte, die niemals weinen und keinen Schmerz kennen,

starb an den Folgen einer unterschätzten Nagelbettentzündung.

Daraus resultierte eine Blutvergiftung. Dies haben die Weserbergland-

Nachrichten.de aus dem engsten Umfeld des „ältesten Geldanlageschützers“

der Republik erfahren.

Die Sepsis (Blutvergiftung) gilt als der weithin unbekannte und meistunterschätzte

Killer in Deutschland. Diese außer Kontrolle geratene

systemische Entzündungsreaktion auf eine Infektion fordert ebenso

viele Todesopfer wie der Herzinfarkt. Bis zu 50 Prozent der Erkrankten

sterben trotz intensiver Behandlung im Krankenhaus. In Deutschland

erkranken – so die Schätzungen – im Jahr 150.000 Menschen an einer

Sepsis. Gerlach hat komplexe Finanzsysteme durchschaut – den systemisch

angreifenden Feind im eigenen Körper hat er unterschätzt.”

h t t p : / /www.we s e r b e r g l a n d – n a c h r i c h t e n . d e / i n d e x .

php?option=com_content&view=article&id=442:14-juli-2010-gerlachund-

die-wahre-todesursache&catid=1:-weserbergland-nachrichten

Dieser Artikel auf der Webseite der unbedeutenden Provinz-Zeitung

„Weserbergland Nachrichten“, die ein Ex-Stasi-Mann lancierte, beruft

sich auf das „engste Umfeld“ von Heinz Gerlach – ohne auch nur DEN

GERINGSTEN BELEG vorweisen zu können.

Somit wir das Märchen von der angeblichen „Blutvergiftung“ als

Agenda festgelegt.

Einen Tag später, am 15. Juli 2010 übernahm auch die Gerlachkritische

Webseite, deren Veranwortliche weiter im Dunkeln sind, diese

Agenda aufgriff und schrieben:

“Worte über Heinz Gerlach »

15.07.10

Heinz Gerlach: Die Todesursache steht offenbar fest

(Eigener Bericht)

Um Heinz Gerlachs plötzlichen Tod ranken sich diverse Gerüchte.

Die können nun ad acta gelegt werden. Denn die Weserbergland-

Nachrichten haben “aus dem engsten Umfeld” des “selbst ernannten

Anlegerschützers” erfahren, dass Gerlach “an den Folgen einer unterschätzten

Nagelbettentzündung” gestorben ist.

Die norddeutsche Tageszeitung schreibt weiter: “Daraus resultierte

eine Blutvergiftung.” An einer Sepsis sterben demnach jedes Jahr

genauso viele Menschen wie an einem Herzinfarkt.

Heinz Gerlach soll am Dienstag beerdigt werden.

Den Artikel im Original finden Sie hier: http://www.

we s e rbe rgl and-na chr i cht en.de / inde x .php? opt i on=c om_

content&view=article&id=442:14-juli-2010-gerlach-und-die-wahretodesursache&

catid=1:-weserbergland-nachrichten”

Ohne EIGENE RECHERCHE-und ohne den geringsten Beleg übernahmen

diese „INSIDER“ das Blutvergiftungs-Märchen.

Hinzu kommt die Internetseite http://www.akte-heinz-gerlach.

info/15-07-10-heinz-gerlach-die-todesursache-steht-offenbar-fest/ und

die Webseiten die „GoMoPa“ zuzuordnen sind, weisen auffallende Paralleln

auf.

Die Verbindungsdaten der Akte-Heinz-Gerklach.Info, gehostet in

der anatolische Internet-Klitsche Media-on sowie die der „GoMoPa“ und