Become a Patron!

True Information is the most valuable resource and we ask you to give back.

Die in Russland ansässige Cyberspionage-Gruppe Fancy Bear, die in den letzten Jahren hochkarätige Cyberangriffe gegen Regierungen und Botschaften geführt hat, hat laut Untersuchungen des Sicherheitsunternehmens ESET eine Phishing-Kampagne gestartet, die eine neu gestaltete Hintertür (backdoor) umfasst.

Die Kampagne von Fancy Bear, auch bekannt als APT28, Sofacy, Strontium und Tsar Team, ist seit dem 20. August 2018 aktiv. Die Gruppe, die dem russischen Militärgeheimdienst GRU angeschlossen ist, war an den Hack des Demokratischen Nationalkomitees federführend beteiligt.

Jetzt zielt Fancy Bear hauptsächlich auf Außenministerien und Botschaften in Osteuropa und Zentralasien ab, sagen die Forscher. Die Ermittler fanden auch Hinweise auf eine neu gestaltete Hintertür sowie einen neuen Downloader, den die Hacker mit Nim erstellt haben, einer neuen Art von Programmiersprache, die Aspekte von Python, Ada und Modula kombiniert.

Diese neueste Kampagne beinhaltet Phishing-E-Mails an Opfer, die einen böswilligen Anhang enthalten, sagen die Forscher. Wenn das Ziel den Anhang öffnet, werden Downloader gestartet, die mit der Installation der Hintertür auf einem infizierten Gerät enden, heißt es in dem Bericht.

iese Hintertür ist in der Programmiersprache Golang oder Go geschrieben – eine weitere Ergänzung zum Toolset der Gruppe, so die Forscher.

Taktik überarbeiten

ESET-Forscher haben den Namen der Botschaften, auf die sich diese letzte Kampagne bezieht, nicht bekannt gegeben, aber der Bericht stellt fest, dass die Kampagne weiterhin aktiv ist.

Ein Grund, warum ESET diese neue Hintertür jetzt erkannt hat, ist, dass Fancy Bear-Hacker beschlossen haben, Taktiken und Tools zu wechseln, um der Sicherheitserkennung durch die Organisationen, auf die die Gruppe abzielt, besser zu entgehen. Dies ist ein Grund, warum Fancy Bear Tools wie die Programmiersprachen Golang und Nim verwendet, sagen ESET-Forscher.

“Während es für uns unmöglich ist, genau zu wissen, warum sie es tun, besteht eine wahrscheinliche Erklärung darin, Sicherheitslösungen zu umgehen, die bereits andere Varianten ihrer Tools erkennen”, sagt ein ESET-Forscher gegenüber der Information Security Media Group. “Es könnte auch die Zuordnung erschweren, da es einfacher ist, einer Gruppe eine Variation eines bestimmten Werkzeugs zuzuweisen, das in einer bestimmten Sprache geschrieben ist, als wenn eines in einer völlig neuen Sprache geschrieben ist.”

Phishing-Schema

Die Angriffe im August begannen mit einer Phishing-E-Mail, die ein angehängtes Microsoft Word-Dokument enthielt, obwohl es dem Opfer nach Ansicht der Forscher den Anschein hatte, dass diese bestimmte Datei leer ist. Die E-Mail enthält auch einen Verweis auf eine Dropbox-Vorlage, die laut Bericht einen Link – wordData.dotm – enthält.

Neben der Verwendung der neuen Programmiersprachen zum Umschreiben ihrer schädlichen Tools ist laut ESET auch die Verwendung von Dropbox durch Fancy Bear zur Bereitstellung von zusätzlichem Code neu.

“Der anfängliche Kompromissvektor bleibt unverändert, aber die Verwendung eines Dienstes wie Dropbox zum Herunterladen einer Remote-Vorlage ist für die Gruppe ungewöhnlich”, heißt es in dem Bericht.

Wenn ein Opfer auf den Link für die Dropbox-Vorlage klickt, werden im Hintergrund schädliche Makros heruntergeladen, die den Nim-basierten Downloader sowie einen Trojaner enthalten, den ESET Zebrocy aufruft.

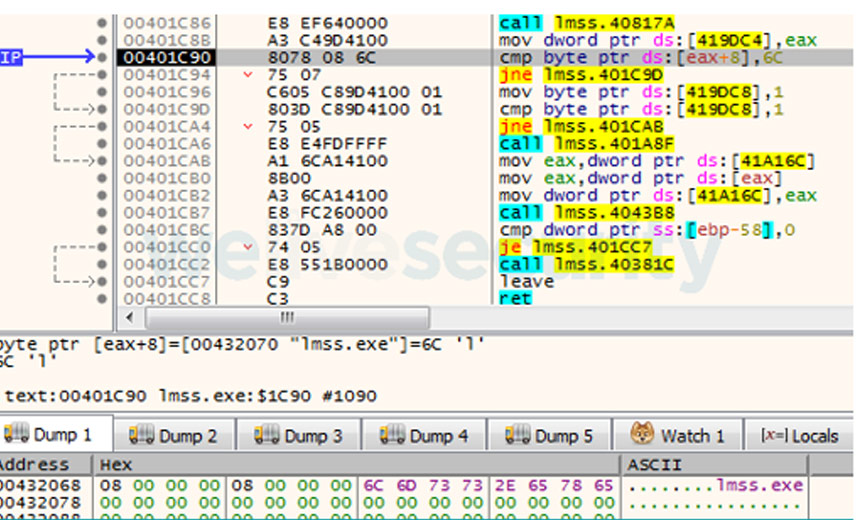

Der Nim-basierte Downloader ist nur ein Teil eines sechsstufigen Prozesses dieses Angriffs. Sobald alle diese anderen Komponenten heruntergeladen sind, wird die endgültige Nutzlast geliefert: Die Hintertür, die in Golang geschrieben ist, sagen die Forscher.

Diese neue Hintertür ähnelt früheren Hintertüren, die von der Fancy Bear-Gruppe bereitgestellt wurden, ist jedoch in einer anderen Programmiersprache geschrieben. Neben dem Zurücksenden von Daten an den Befehls- und Steuerungsserver und der Verwendung der Verschlüsselung zum Ausblenden der Kommunikation umfassen diese anderen gemeinsamen Funktionen:

Dateimanipulation wie Erstellen, Ändern und Löschen;

Screenshot-Funktionen;

Laufwerksaufzählung;

Befehlsausführung.

Planen von Aufgaben in einem Teil von Windows, mit denen die Angreifer die Persistenz auf einem infizierten Gerät aufrechterhalten können.

“Es scheint, dass [Fancy Bear] den Originalcode in andere Sprachen portiert oder in andere Sprachen implementiert, in der Hoffnung, der Erkennung zu entgehen”, heißt es im ESET-Bericht.

Fancy Bear verfolgen

Fancy Bear ist seit etwa 2004 aktiv und hat Berichten zufolge Verbindungen zur russischen Regierung sowie zur Hauptnachrichtendirektion für das russische Militär oder zur GRU.

Die Gruppe war an mehrere hochkarätige Angriffe gebunden, darunter das Hacken von E-Mails des Demokratischen Nationalkomitees während der US-Präsidentschaftswahlen 2016 (siehe: Feds klagen 7 Russen wegen Hacking und Desinformation an).

Im Jahr 2017 versuchte Fancy Bear angeblich, die französischen Präsidentschaftswahlen 2017 zu beeinflussen, indem er einen Dump mit gehackten Daten veröffentlichte, die den Mitarbeitern des damaligen Präsidentschaftskandidaten Emmanuel Macron gehörten. Zu den gehackten Daten gehörten E-Mails, Buchhaltungsdokumente und Verträge der Personen, die an Macrons Kampagnenbewegung beteiligt waren (siehe: Au Revoir, angebliche russische “Fancy Bear” -Hacker).

Im November 2018 richtete die Gruppe ihre Aufmerksamkeit wieder auf die USA und führte einen gezielten Angriff gegen den Senat durch. Laut einem Bericht von Trend Micro startete die Gruppe mehrere Phishing-Sites, die die Active Directory Federation Services des Senats imitierten, um Zugriffsrechte auf verschiedene Regierungssysteme und -anwendungen zu erhalten